15 DevSecOps-trendiä liiketoimintasi turvaamiseksi

Painajaismainen tietoturvaloukkaus on tullut todellisuudeksi monille eurooppalaisille yrityksille. Opi 15 mullistavaa DevSecOps-trendiä, jotka sinun on tiedettävä pysyäksesi poissa loukkauslistalta.

Olet käyttänyt kuukausia täydentäessäsi liiketoimintasovellustasi, joka voisi mullistaa alasi. Julkaisupäivä koittaa, käyttäjien omaksuminen ylittää odotukset, ja kaikki vaikuttaa täydelliseltä. Sitten heräät ja näet yrityksesi nimen olevan trendissä, ei innovaation vuoksi, vaan katastrofaalisen tietoturvaloukkauksen vuoksi, joka on otsikoissa.

Tuo painajainen tuli todellisuudeksi liian monille organisaatioille ympäri Eurooppaa. Vuonna 2022 tanskalainen tuulienergiajätti Vestas joutui sulkemaan IT-järjestelmänsä kyberhyökkäyksen jälkeen, joka vaaransi sen tiedot. Tapahtumalla ei ollut vain taloudellisia kustannuksia, vaan se paljasti myös kriittisiä haavoittuvuuksia Euroopan uusiutuvan energian toimitusketjussa.

Se ei ollut yksittäinen tapaus. Irlannin terveyspalvelujen toimeenpaneva virasto (HSE) kohtasi tuhoisan tehtävän rakentaa koko IT-verkostonsa uudelleen kiristyshyökkäyksen jälkeen, joka lamautti terveydenhuoltopalvelut koko maassa, ja palautuskustannusten arvioidaan olevan yli 600 miljoonaa euroa. Samaan aikaan hyökkäys Britannian International Distributions Services (Royal Mail)

häiritsi kansainvälisiä toimituksia viikkojen ajan.Tässä on yhteistä näille tietomurroille: Jokaisella organisaatiolla oli todennäköisesti käytössä turvatoimia: palomuureja, skannereita, vaatimustenmukaisuuden tarkistuslistoja. Silti ne päätyivät otsikoihin vääristä syistä.

Totuus? Perinteiset ja puoliksi automatisoidut DevSecOps-lähestymistavat, jotka toimivat viisi vuotta sitten, luovat nyt juuri niitä haavoittuvuuksia, joita niiden on tarkoitus estää. Turvallisuustyökalusi saattavat tuottaa tuhansia hälytyksiä samalla kun ne jättävät huomiotta tärkeät uhkat. Kehitystiimisi saattavat valita nopean toimituksen tai turvallisen toimituksen välillä, ymmärtämättä, että molemmat ovat saavutettavissa.

Teknologiaa tuntevana yrityksen omistajana nämä otsikot ovat herätyskutsusi. Kyselyn mukaan maailmanlaajuisen DevSecOps-markkinan koko on ennustettu kasvavan 3,4 miljardista eurosta vuonna 2023 16,8 miljardiin euroon vuoteen 2032 mennessä, vuotuisen kasvuvauhdin ollessa 19,3 %. Ja uudet teknologiat muuttavat jatkuvasti trendejä.

Siksi tässä blogissa paljastamme viisitoista mullistavaa DevSecOps-trendiä, jotka sinun tulisi tietää pysyäksesi tietomurtolistojen ulkopuolella. Valmis muuttamaan turvallisuus suurimmasta riskistäsi kilpailueduksi? Sukelletaan.

Keskeiset huomiot

- Jatkuva integrointi: Turvallisuuden on siirryttävä viimeisestä tarkistuspisteestä osaksi koko ohjelmistokehityksen elinkaarta.

- Proaktiivinen hallinta: Haavoittuvuuksien varhainen havaitseminen kehityksen aikana estää kalliit koodin uudelleenkirjoitukset ja hätäkorjaukset.

- Säädösten noudattaminen: Säädökset kuten GDPR ja NIS2-direktiivi vaativat johdonmukaisia, auditoitavia turvallisuuskonfiguraatioita.

- Dynaaminen arviointi: Riskien arvioinnin on oltava jatkuva ja dynaaminen prosessi, ei ajoittainen manuaalinen harjoitus.

- Yhtenäiset työnkulut: Integrointi olemassa oleviin kehitystyökaluihin ja työnkulkuihin on välttämätöntä, jotta tiimit omaksuvat turvallisuuden.

1. AI-ohjattu turvallisuusautomaatio

Perinteiset manuaaliset turvallisuustarkastukset ovat pullonkaula nykyaikaisissa kehityssykleissä. Turvallisuustiimit kamppailevat pysyäkseen nopeiden käyttöönottoaikataulujen tahdissa, mikä tarkoittaa, että haavoittuvuudet havaitaan usein vasta, kun ne ovat jo tuotannossa. Tämä reaktiivinen lähestymistapa altistaa organisaatiot.

AI-ohjattu turvallisuusautomaatio muuttaa tämän paradigman. Koneoppimisalgoritmit analysoivat jatkuvasti koodin sitoumuksia ja ajonaikaisia käyttäytymisiä tunnistaakseen mahdolliset turvallisuusriskit reaaliajassa.

- 24/7 automatisoitu uhkien havaitseminen ilman ihmisen väliintuloa.

- Nopeampi markkinoille pääsy turvallisuuden ollessa sisäänrakennettuna IDE ja CI/CD-putkiin.

- Vähentyneet operatiiviset kustannukset älykkään hälytysten priorisoinnin kautta.

- Proaktiivinen haavoittuvuuksien hallinta ennen tuotantoon siirtymistä.

Liiketoimintavaikutus on kaksitahoinen: kehitysnopeus kasvaa ja turvallisuus vahvistuu.

2. Autonominen korjaus

Perinteinen haavoittuvuuksien käsittelysykli luo vaarallisia altistusikkunoita, jotka voivat maksaa miljoonia. Kun ongelma havaitaan, organisaatiot kohtaavat viivästysten ketjun manuaalisten prosessien vuoksi, jotka voivat kestää päiviä tai viikkoja.

Autonomiset korjausjärjestelmät poistavat nämä aukot. Nämä älykkäät alustat eivät ainoastaan tunnista haavoittuvuuksia, vaan myös automaattisesti uudelleen konfiguroivat turvallisuusasetukset ilman ihmisen väliintuloa. Ne ovat usein integroitu sovellusten turvallisuuden hallinta-alustoihin (ASPM) keskitetyn näkyvyyden ja orkestroinnin vuoksi.

- Keskimääräinen korjausaika (MTTR) vähenee tunneista sekunteihin.

- Ihmisten virheiden poistaminen kriittisissä turvallisuusvastauksissa.

- 24/7 suojaus ilman lisähenkilöstökustannuksia.

Liiketoiminta-arvo ulottuu riskien vähentämisen yli. Yritykset voivat ylläpitää liiketoiminnan jatkuvuutta ilman operatiivista ylikuormitusta tapausten hallinnassa.

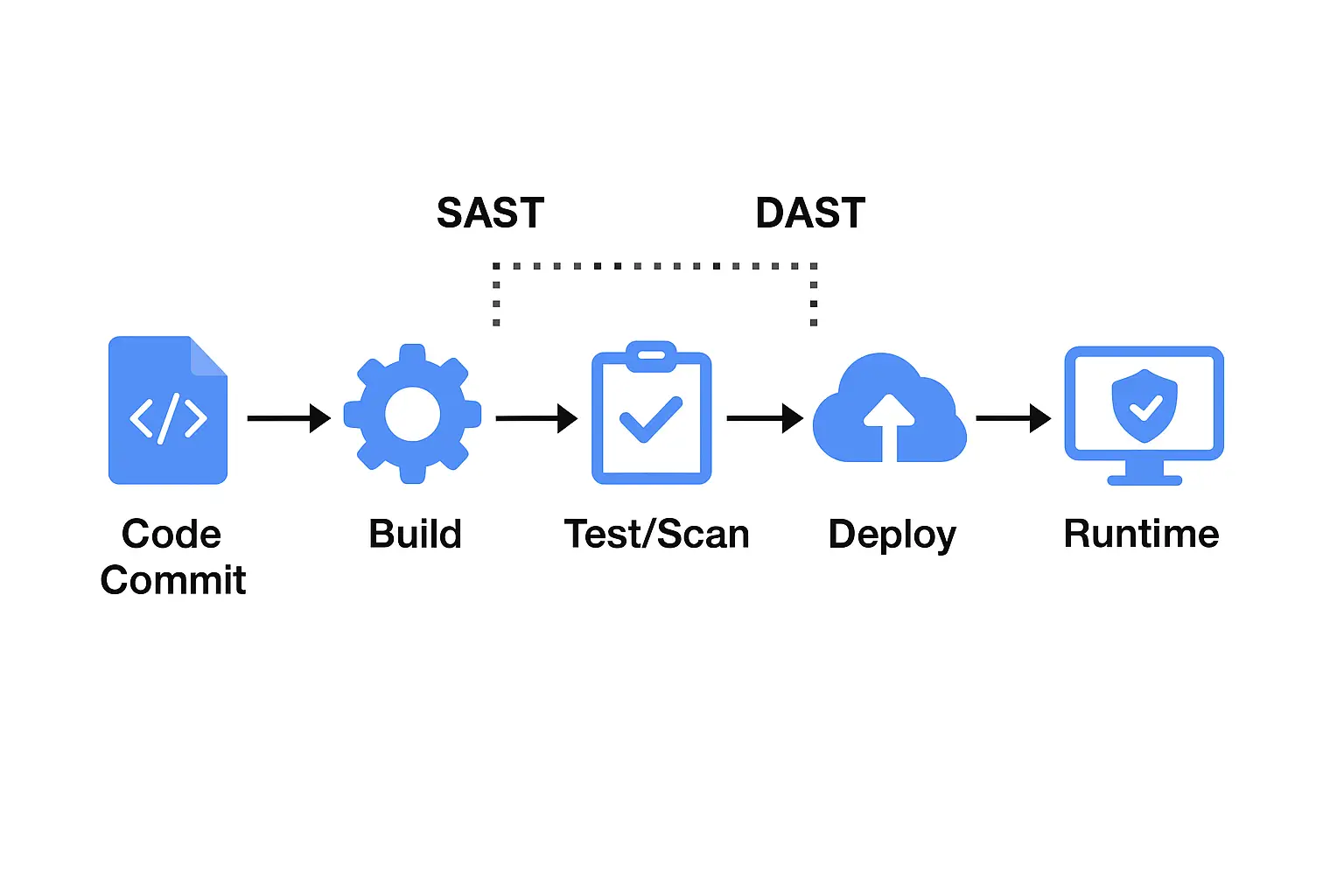

3. Shift-Left Security

Haavoittuvuuksien arviointi ei ole enää viimeinen tarkistuspiste. “Shift-Left”-filosofia integroi turvallisuustestauksen suoraan kehitysprosessiin alkaen koodauksen alkuvaiheesta. Kehittäjät saavat välittömän palautteen turvallisuusongelmista IDE-liitännäisten, automatisoidun koodianalyysin ja jatkuvan skannauksen kautta CI/CD-putkissa. Eurooppalaiset teknologiayritykset, kuten Spotify, jotka tunnetaan ketterästä kulttuuristaan ja tuhansista päivittäisistä julkaisuistaan, soveltavat samanlaisia periaatteita turvatakseen massiivisen globaalin suoratoistoinfrastruktuurinsa.

flowchart TD

A["Suunnittele (S)uojaus"] --> B["Koodaa (S)uojaus"]

B --> C["Rakenna (S)uojaus"]

C --> D["Testaa (S)uojaus"]

D --> E["Ota käyttöön (S)uojaus"]

TA --- E

A --- SA

4. Zero Trust -arkkitehtuurit

Perinteiset perimetriin perustuvat turvallisuusmallit toimivat virheellisellä oletuksella, että uhkat ovat vain verkon ulkopuolella. Kun käyttäjä tai laite on autentikoitu palomuurin läpi, he saavat laajan pääsyn sisäisiin järjestelmiin.

Zero Trust -arkkitehtuuri poistaa implisiittisen luottamuksen vaatimalla jatkuvaa vahvistusta jokaiselle käyttäjälle, laitteelle ja sovellukselle, joka yrittää päästä resursseihin. Jokainen pääsypyynnön autentikointi tapahtuu reaaliajassa. Saksalainen teollisuusjätti Siemens on ollut Zero Trust -periaatteiden toteuttamisen puolestapuhuja suojatakseen laajaa operatiivisen teknologian (OT) ja IT-infrastruktuuriaan.

Perinteinen perimetriturvallisuus vs. Zero Trust -turvallisuus

flowchart TD

%% Vasemmalla: Perinteinen (Oletettu luotettu)

subgraph Perinteinen["VERKON RAJA (Palomuuri)"]

direction TB

Käyttäjä["Käyttäjä"]

Data["Data"]

Käyttäjä -->|"Oletettu luotettu"| Data

end

%% Oikealla: Zero Trust (Älä koskaan luota)

subgraph ZeroTrust["[Älä koskaan luota]"]

direction TB

KD["Käyttäjä/Laite"]

Politiikka["Politiikkamoottori (Vahvista)"]

SovellusA["Sovellus A"]

SovellusB["Sovellus B"]

KD --> Politiikka --> SovellusA

Politiikka --> SovellusB

SovellusB --> KD

end

%% Yhteys lähestymistapojen välillä

Perinteinen -.-> ZeroTrust

%% Footer note Note[“[Aina varmista erikseen]”] ZeroTrust —> Note

### 5. Pilvipohjainen turvallisuus

Siirtyminen pilvi-infrastruktuuriin on tehnyt perinteisistä turvallisuustyökaluista vanhentuneita, sillä ne eivät pysty käsittelemään pilviresurssien dynaamista luonnetta. **Pilvipohjaiset turvallisuusratkaisut** on suunniteltu erityisesti näitä uusia paradigmoja varten.

Nämä alustat, jotka tunnetaan nimellä Cloud-Native Application Protection Platforms (CNAPPs), yhdistävät Cloud Security Posture Management (CSPM), Cloud Workload Protection (CWP) ja Infrastructure as Code (IaC) turvallisuuden yhdeksi ratkaisuksi. **Deutsche Börse Group** hyödynsi pilvipohjaisia turvallisuusperiaatteita siirtyessään Google Cloudiin varmistaakseen finanssimarkkinadatan suojauksen.

### 6. DevSecOps palveluna (DaaS)

Oman DevSecOps-tiimin rakentaminen vaatii merkittävää investointia osaamiseen ja työkaluihin, mihin monet eurooppalaiset pk-yritykset eivät pysty.

**DevSecOps palveluna (DaaS)** poistaa nämä esteet tarjoamalla yritystason turvallisuutta tilauspohjaisesti. DaaS-alustat tarjoavat turvallisuuden integroinnin, automatisoidun koodin skannauksen ja uhkien tunnistamisen, kaikki hallitun pilvi-infrastruktuurin kautta. Tämä mahdollistaa yrityksesi optimoida toimintakustannukset ja saada erikoistunutta turvallisuustietämystä ilman koko tiimin palkkaamista.

### 7. GitOps & turvallisuus koodina

Perinteisesti turvallisuuden hallinta perustuu manuaalisiin konfiguraatiomuutoksiin ja satunnaisiin politiikkapäivityksiin, mikä johtaa epäjohdonmukaisuuksiin ja näkyvyyden puutteeseen.

**GitOps** muuttaa tämän käsittelemällä tietoturvakäytännöt, konfiguraatiot ja infrastruktuurin koodina, joka on tallennettu versionhallittuihin arkistoihin kuten Git. Tämä on ratkaisevan tärkeää Euroopassa, jotta voidaan osoittaa säädösten kuten **GDPR** ja **NIS2-direktiivi** noudattaminen.

- Täydelliset auditointijäljet kaikille konfiguraatiomuutoksille.

- Välittömät palautusmahdollisuudet ongelmien havaitsemisen yhteydessä.

- Automaattinen käytäntöjen valvonta kaikissa ympäristöissä.

- Yhteistyöhön perustuvat tietoturvatarkastukset standardien Git-työnkulkujen kautta.

### 8. Infrastruktuuri koodina (IaC) -tietoturva

Infrastruktuuri koodina (IaC) automatisoi infrastruktuurin provisioinnin, mutta ilman valvontaa se voi levittää virheellisiä konfiguraatioita nopeasti. **IaC-tietoturva** integroi tietoturvakäytännöt suoraan näihin automatisoituihin työnkulkuihin. Tietoturvasäännöt ja vaatimustenmukaisuusvaatimukset koodataan ja sovelletaan johdonmukaisesti kaikkiin käyttöönotettuihin resursseihin.

```mermaid

flowchart TD

IaC["IaC-tiedosto (esim. Terraform)"] --> CICD["CI/CD-putki"] --> Cloud["Pilvialusta (AWS, Azure, GCP)"]

subgraph SecurityScanner["[S] Automaattinen tietoturvaskanneri"]

Alert["Hälytys/Estä virheellinen konfiguraatio"]

end

subgraph SecureInfra["Turvallinen ja vaatimustenmukainen infrastruktuuri"]

end

IaC --> SecurityScanner

SecurityScanner --> Alert

CICD --> SecureInfra

SecureInfra --> Cloud

9. Tiimien välinen tietoturvayhteistyö

Perinteiset mallit luovat organisaatiossa siiloja: kehitystiimit näkevät tietoturvan esteenä, ja tietoturvatiimeiltä puuttuu näkyvyys kehityksen prioriteetteihin.

Ristiintiiminen tietoturvayhteistyö purkaa nämä siilot yhtenäisillä viestintäkanavilla ja yhteistyöhön perustuvalla tapahtumien hallinnalla. Tietoturvasta tulee yhteinen vastuu, mikä nopeuttaa tapahtumien hallintaa, vähentää seisokkiaikoja ja parantaa uusien ominaisuuksien toimitusta.

10. Jatkuva uhkamallinnus

Perinteinen uhkamallinnus on manuaalinen, kertaluonteinen harjoitus, joka usein tehdään liian myöhään. Jatkuva uhkamallinnus muuttaa tämän reaktiivisen lähestymistavan integroimalla sen suoraan CI/CD-putkiin.

Jokainen koodin sitoutuminen tai infrastruktuurin muutos käynnistää automatisoidun uhka-arvion. Tämä tunnistaa mahdolliset hyökkäysvektorit ennen kuin ne saavuttavat tuotannon. Suuret eurooppalaiset pankit, kuten BNP Paribas, ovat investoineet voimakkaasti automatisoituihin alustoihin suojatakseen sovelluksiaan ja infrastruktuuriaan laajassa mittakaavassa.

11. API-tietoturva

API

ovat modernien digitaalisten ekosysteemien selkäranka, yhdistäen sovelluksia, palveluita ja dataa. Kuitenkin ne usein muodostuvat heikoimmaksi lenkiksi.Automatisoitu API-tietoturva integroi skannaustyökalut suoraan CI/CD-putkiin analysoidakseen API-määrittelyjä haavoittuvuuksien varalta ennen kuin ne saavuttavat tuotannon. Tämä on erityisen kriittistä eurooppalaisen avoimen pankkitoiminnan kontekstissa, jota ohjaa PSD2-direktiivi.

12. Parannettu avoimen lähdekoodin tietoturva

Modernit sovellukset luottavat voimakkaasti avoimen lähdekoodin komponentteihin, ja jokainen riippuvuus on potentiaalinen haavoittuvuuksien sisääntulopiste. Log4j-haavoittuvuus, joka vaikutti tuhansiin eurooppalaisiin yrityksiin, osoitti kuinka tuhoisa ohjelmistojen toimitusketjun virhe voi olla.

Automatisoidut ohjelmistokoostumuksen analysointityökalut (SCA) skannaavat jatkuvasti koodipohjia, tunnistavat haavoittuvat riippuvuudet heti niiden käyttöönoton yhteydessä ja tarjoavat korjaussuosituksia.

13. Kaaosinsinöörityö turvallisuuden kestävyyden parantamiseksi

Perinteinen turvallisuustestaus harvoin jäljittelee todellisia hyökkäysolosuhteita. Kaaosinsinöörityö turvallisuuden osalta tuo tarkoituksellisesti kontrolloituja turvallisuushäiriöitä tuotantoympäristöihin testatakseen järjestelmän kestävyyttä.

flowchart BT

subgraph Production["Tuotantojärjestelmä"]

AppA["Sovellus A"]

AppB["Sovellus B"]

end

Chaos["Kaaoskokeilu (esim. verkkoviive, CPU-kuormitus)"]

Fault["Vian injektointi"]

Observe["Havainnointi & Vaikutuksen mittaus"]

Improve["Parantaminen"]

%% Flow

Chaos --> Fault --> AppA

Chaos --> AppB

Chaos --> Observe --> Improve

Nämä simulaatiot sisältävät verkkotunkeutumisia ja järjestelmän kompromisseja, jotka jäljittelevät todellisia hyökkäyskuvioita. Eurooppalaiset verkkokauppayritykset, kuten Zalando, käyttävät näitä tekniikoita varmistaakseen, että heidän alustansa kestävät odottamattomia häiriöitä ja haitallisia hyökkäyksiä vaikuttamatta asiakkaisiin.

14. Reuna- ja IoT-turvallisuuden integrointi

Reunalaskennan ja IoT-laitteiden nousu luo hajautettuja hyökkäyspintoja, joita perinteiset keskitetyt turvallisuusmallit eivät pysty riittävästi suojaamaan. Tämä on erityisen tärkeää Euroopan teollisuus- (Teollisuus 4.0) ja autoteollisuuden (liitetyt autot) sektoreille.

Reuna- ja IoT-turvallisuuden integrointi laajentaa DevSecOps-periaatteet suoraan laitteisiin, mukaan lukien automatisoitu politiikan täytäntöönpano, jatkuva valvonta ja turvalliset langattomat päivitysmekanismit.

15. Turvallinen kehittäjäkokemus (DevEx)

Perinteiset turvallisuustyökalut aiheuttavat usein kitkaa ja hidastavat kehittäjiä. Turvallinen kehittäjäkokemus (DevEx) priorisoi saumattoman turvallisuuden integroinnin olemassa oleviin työnkulkuihin.

Se tarjoaa kontekstuaalista turvallisuusohjausta suoraan IDE

ja automatisoi tarkistukset, eliminoiden tarpeen kontekstin vaihtamiseen. Tuloksena on parannettu turvallisuusasenne, joka saavutetaan kehittäjäystävällisten työkalujen avulla, ei niiden vastaisesti.Johtopäätös

AI-ohjatusta automaatiosta ja autonomisesta korjaamisesta pilvipohjaiseen turvallisuuteen, DevSecOpsin tulevaisuus tarkoittaa turvallisuuden saumattoman upottamisen jokaiseen ohjelmistokehityksen vaiheeseen. Viimeisimpien trendien avulla voit purkaa siiloja, automatisoida uhkien havaitsemisen ja vähentää liiketoimintariskejä, erityisesti monipilviympäristössä.

Plexicus-yrityksessä ymmärrämme, että näiden edistyneiden DevSecOps-käytäntöjen omaksuminen voi olla haastavaa ilman oikeaa asiantuntemusta ja tukea. Erikoistuneena DevSecOps-konsultointiyrityksenä noudatamme viimeisimpiä turvallisuusprotokollia ja vaatimustenmukaisuusohjeita varmistaaksemme parhaan ratkaisun yrityksellesi. Kokeneiden ohjelmistokehitys- ja turvallisuusammattilaistemme tiimi tekee yhteistyötä kanssasi suunnitellakseen, toteuttaakseen ja optimoidakseen turvalliset ohjelmistojen toimitusputket, jotka on räätälöity yrityksesi ainutlaatuisiin tarpeisiin.

Ota yhteyttä Plexicukseen tänään ja anna meidän auttaa sinua hyödyntämään huippuluokan DevSecOps-trendejä innovaation edistämiseksi luottavaisin mielin.