Vibe Coding セキュリティガバナンス:Codex、Claude Code、Cursor、AIコーディングエージェントを安全に導入する方法

AIコーディングツールは開発者の生産性を向上させていますが、開発の高速化には、より優れた可視性、強力なレビューワークフロー、信頼性の高い修正プロセスが必要です。これは、Codex、Claude Code、Cursor、Windsurf、その他のAIコーディングエージェントを導入するチーム向けの実践的なガバナンスガイドです。

26 articles

AIコーディングツールは開発者の生産性を向上させていますが、開発の高速化には、より優れた可視性、強力なレビューワークフロー、信頼性の高い修正プロセスが必要です。これは、Codex、Claude Code、Cursor、Windsurf、その他のAIコーディングエージェントを導入するチーム向けの実践的なガバナンスガイドです。

検出だけではAIスピードの開発に対応できません。AIネイティブ修復は次の層です。SDLCのあらゆる段階でAI生成コードの脆弱性を修正、検証、追跡するチームを支援します。

AIコーディングツールは、ほぼすべての新規コードの半分を記述しています。そして、そのコードの45%には少なくとも1つの脆弱性が含まれています。Vibe Codingセキュリティは、AIによって作成されたソフトウェアを保護し、リスクを本番環境に到達する前に検出、優先順位付け、修復する実践です。

「Plexicus Communityは、開発者向けの永遠に無料のアプリケーションセキュリティプラットフォームです。クレジットカード不要で、完全なSAST、SCA、DAST、秘密情報、IaCスキャンに加え、AIによる脆弱性修正を提供します。」

セキュリティツールは騒がしい障壁としての評判があります。開発者がコードをプッシュし、CI/CDパイプラインが500ページのPDFレポートを添付して失敗すると、彼らの自然な反応は問題を修正することではありません。それは無視するか、コードを強制的にマージすることです。

2026年に向けて、多くの技術チームは「異常検出」だけでは生成されるコードの膨大な量を処理するには不十分であると感じています

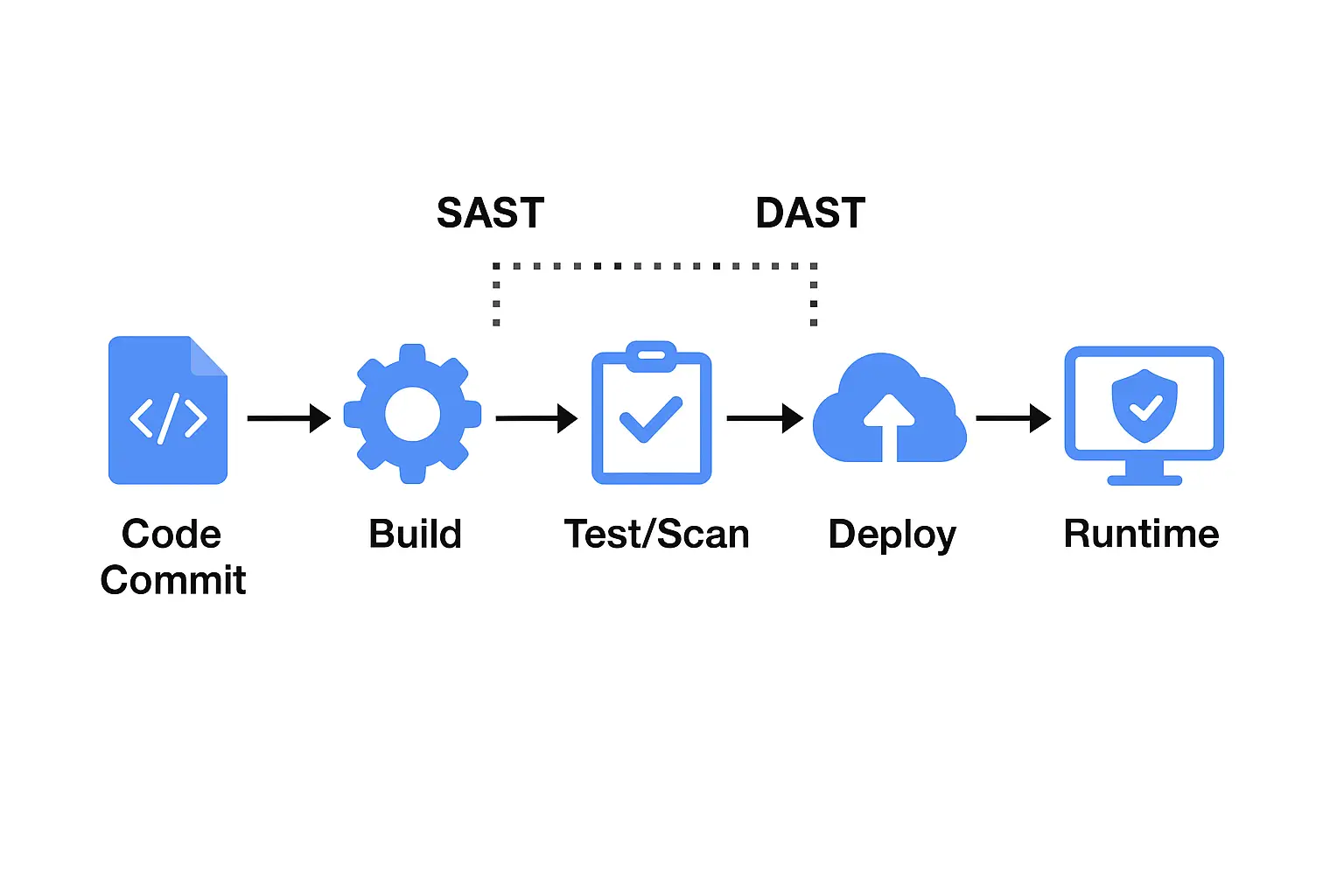

`trivy image`を実行することはDevSecOpsではなく、ノイズ生成です。真のセキュリティエンジニアリングは信号対ノイズ比に関するものです。このガイドは、ビジネスを止めずに脆弱性を止めるための17の業界標準ツールのプロダクショングレードの設定を提供し、プリコミット、CIゲートキーパー、ランタイムスキャンの3つのフェーズに整理されています。

DevSecOpsは現代のソフトウェア提供における標準となりました。チームはもはや開発後にセキュリティにコードを引き渡すことはありません。2026年までに、セキュリティはパイプラインのすべてのステップにおいて共有され、自動化された一部となります。このガイドでは、2026年に試すべき主要なDevSecOpsツールをまとめ、各ツールの機能、長所と短所、そしてそれが置き換える従来のソリューションを正確に説明します。

Sysdigは、その強力なカーネルイベントカバレッジで知られています。Falcoのオープンソース基盤に基づいて構築されており、LinuxカーネルやKubernetesポッドへの詳細な可視性を必要とするSOCチームに人気があります。

SentinelOne Singularity Cloudは、自律型EDR/CWPP分野の先駆者の一つでした。AI搭載のエージェントは高速でオフライン保護を提供し、多くの組織がランサムウェア攻撃を回避するのに役立ちました。

2026年では、主な課題は単にバグを見つけることではありません。本当の問題は、攻撃者がそれをどれだけ早く悪用するかです。セキュリティチームはかつて脆弱性を修正するのに数週間の猶予がありましたが、今ではその時間はほとんどなくなっています。

合気道セキュリティは、不要なアラートを削減することで人気を博しました。到達可能性に焦点を当てることで、開発者が古いスキャナーが作成した「脆弱性スパム」を回避するのに役立ちました。

2026年までに、クラウドセキュリティの優先事項は変化しました。可視性はもはや主要な売りではなく、Wiz.ioが2020年代初頭に基準を設定しました。現在の主な課題は、変化のペースに追いつくことです。

急成長中のテック企業のセキュリティオペレーションセンターでの賑やかな金曜日の午後を想像してください。チームはすでにアラートに忙殺されており、次々と通知が届き、画面には即時対応が必要な「重大」な問題が点滅しています。彼らは様々なプロバイダーにまたがる1,000以上のクラウドアカウントを持ち、それぞれがアラートの津波に寄与しています。しかし、これらのアラートの多くはインターネットに露出したリソースに関連しておらず、チームはその規模と明らかな緊急性に圧倒され、苛立ちを感じています。クラウドセキュリティは複雑です。

セキュリティツールのインストールは簡単な部分です。難しいのは「2日目」から始まります。そのツールが5,000件の新しい脆弱性を報告したときです。このガイドは脆弱性管理に焦点を当てています:重複したアラートをフィルタリングし、誤検知を管理し、実際に成功を測る指標を追跡する方法を学びます。「バグを見つける」から「リスクを修正する」へと移行し、チームを圧倒しない方法を学びましょう。

セキュリティツールを選ぶ際には、開発者体験(DevEx)が重要です。セキュリティは開発者の仕事を容易にするべきであり、困難にしてはいけません。開発者がコーディング環境を離れたり、別のダッシュボードを使用して問題を見つける必要がある場合、それは彼らの作業を遅らせ、ツールの使用を避ける原因となります。

この段階的なアプローチは、セキュリティツールをスムーズに展開し、ビルドを維持するのに役立ちます。出荷を保護する一連の小さなステップと考え、より信頼性が高く安全な開発プロセスを確保します。

SASTとDASTは、アプリケーションを攻撃から守るためのセキュリティテスト手法です。それぞれがアプリケーションセキュリティにどのように役立つかを理解するために、これらの違いとワークフローにおける位置付けを見てみましょう。

Plexicus、Cycode、Wiz、Apiiroなどの主要なASPMツールを比較して、AppSecテストと脆弱性管理を自動化

脆弱性を検出し、API攻撃を阻止し、高度なスキャンとテストでアプリケーションを保護するためのトップAPIセキュリティツールを発見してください。

現代のアプリケーションは、サードパーティやオープンソースのライブラリに大きく依存しています。これにより開発が迅速化されますが、攻撃のリスクも増加します。各依存関係は、未修正のセキュリティ欠陥、リスクのあるライセンス、または古いパッケージなどの問題を引き起こす可能性があります。ソフトウェア構成分析(SCA)ツールはこれらの問題に対処するのに役立ちます。

市場にはオープンソースからエンタープライズグレードまで、数十のSASTツールがあります。課題は、どのSASTツールがあなたのチームに最適かです。

ウェブアプリケーションセキュリティは、機密データを狙ったサイバー攻撃からアプリを保護し、操作を妨害することが不可欠です。このガイドでは、ウェブアプリセキュリティの重要性、一般的な脆弱性、ベストプラクティス、テスト方法をカバーし、アプリケーションを安全にし、コンプライアンスを確保し、ユーザーの信頼を維持する方法を紹介します。

悪夢のようなセキュリティ侵害が多くのヨーロッパ企業にとって現実となっています。侵害リストから外れるために知っておくべき15の変革的なDevSecOpsトレンドを学びましょう。

今日、ソフトウェアを構築または運用している場合、おそらくマイクロサービス、サーバーレス関数、コンテナ、サードパーティパッケージ、およびコンプライアンスチェックボックスの雪崩を処理していることでしょう。それぞれの動く部分が独自の発見、ダッシュボード、そして赤い警告を生み出します。やがて、リスクの可視性は午前2時のサンフランシスコの霧の中を運転するような感覚になります。危険がそこにあることはわかっているが、はっきりとは見えないのです。

Plexicusの新しいBlackDuck統合が、リアルタイムの脆弱性検出、自動リスク優先順位付け、シームレスなDevSecOpsワークフローにより、オープンソースのセキュリティをどのように強化するかを発見してください。

AI のスピードとセキュリティ負債のどちらかを選ぶのはもう終わり。Plexicus は Vibe Coding Security と ASPM を並行して動かす唯一のプラットフォームです — 1 つのワークフローで、すべてのコードベースを。