Giới thiệu Plexicus Community: Bảo mật doanh nghiệp, miễn phí mãi mãi

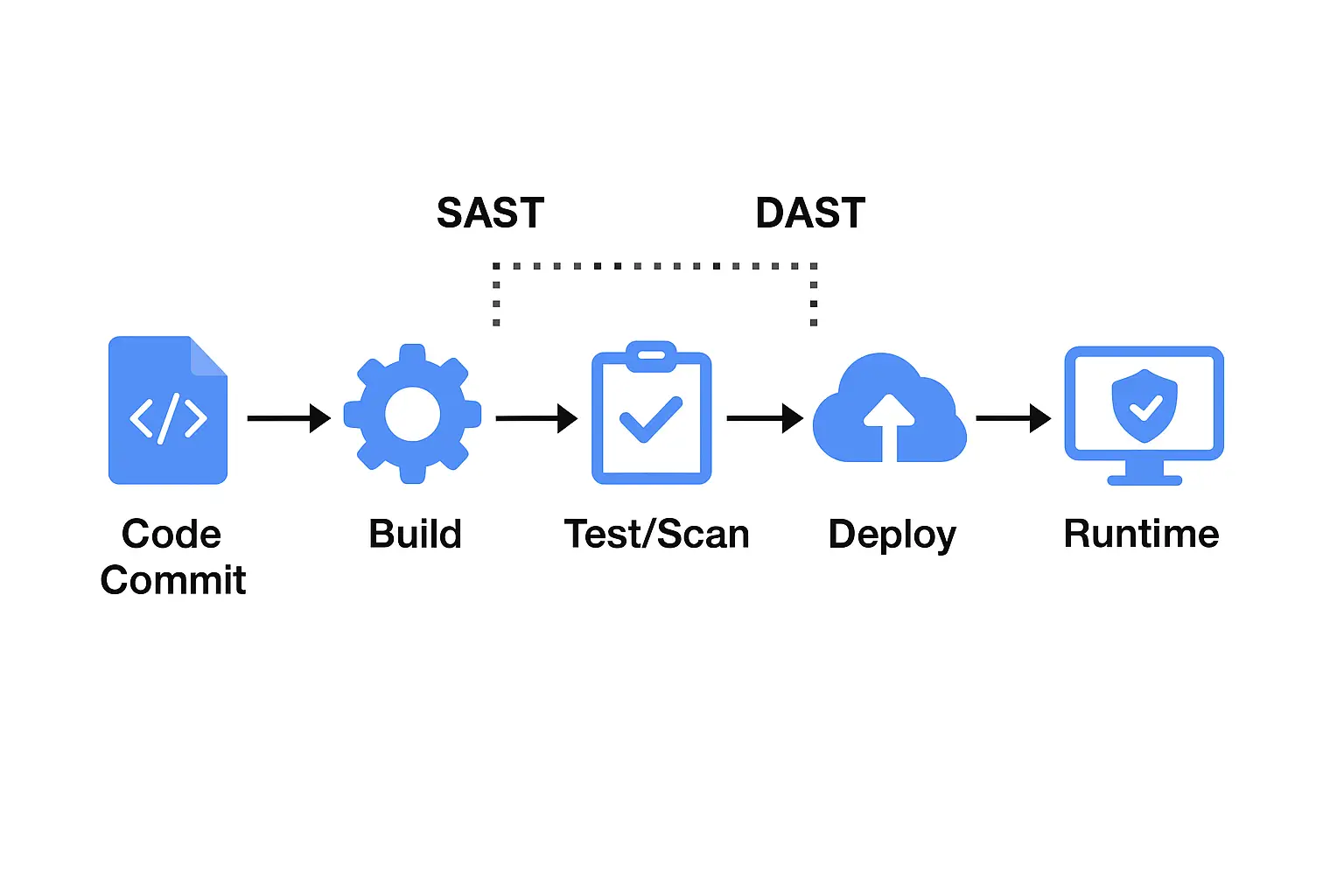

"Plexicus Community là nền tảng bảo mật ứng dụng miễn phí mãi mãi dành cho các nhà phát triển. Nhận đầy đủ SAST, SCA, DAST, quét bí mật và IaC, cùng với các bản sửa lỗi lỗ hổng bảo mật được hỗ trợ bởi AI, không cần thẻ tín dụng."