15 DevSecOps-trends til at sikre din virksomhed

Et mareridtsagtigt sikkerhedsbrud er blevet en realitet for mange europæiske virksomheder. Lær de 15 transformative DevSecOps-trends, du skal kende for at undgå at komme på brudlisten.

Du har brugt måneder på at perfektionere din forretningsapp, der kunne revolutionere din branche. Lanceringen kommer, brugeroptagelsen overstiger forventningerne, og alt virker perfekt. Så vågner du op til at se din virksomheds navn trende, ikke for innovation, men for et katastrofalt sikkerhedsbrud, der skaber overskrifter.

Den mareridt blev en realitet for alt for mange organisationer i hele Europa. I 2022 blev den danske vindenergi-gigant Vestas tvunget til at lukke sine IT-systemer efter et cyberangreb, der kompromitterede dens data. Hændelsen havde ikke kun en økonomisk omkostning, men afslørede også kritiske sårbarheder i Europas forsyningskæde for vedvarende energi.

Det var ikke et isoleret tilfælde. Irlands Health Service Executive (HSE) stod over for den ødelæggende opgave at genopbygge hele sit IT-netværk efter et ransomware-angreb lammede sundhedstjenester landsdækkende, med genopretningsomkostninger anslået til over €600 millioner. I mellemtiden forstyrrede angrebet på Storbritanniens International Distributions Services (Royal Mail) internationale leverancer i flere uger.

Her er, hvad disse brud har til fælles: Hver organisation havde sandsynligvis sikkerhedsforanstaltninger på plads: firewalls, scannere, overholdelseschecklister. Alligevel kom de i overskrifterne af alle de forkerte grunde.

Sandheden? Traditionelle og semi-automatiserede DevSecOps-tilgange, der fungerede for fem år siden, skaber nu de sårbarheder, de er beregnet til at forhindre. Dine sikkerhedsværktøjer genererer måske tusindvis af advarsler, mens de overser de trusler, der virkelig betyder noget. Dine udviklingsteams vælger måske mellem at levere hurtigt eller sikkert, uden at indse at de kan opnå begge dele.

Som en teknologikyndig virksomhedsejer er disse overskrifter din wake-up call. Ifølge en undersøgelse forventes det globale DevSecOps-marked at vokse fra €3,4 milliarder i 2023 til €16,8 milliarder i 2032, med en årlig vækstrate (CAGR) på 19,3%. Og nye teknologier ændrer altid tendenserne.

Derfor vil vi i denne blog afsløre femten transformative DevSecOps-tendenser, som du bør kende for at holde dig væk fra brudlisten. Klar til at gøre sikkerhed fra din største forpligtelse til din konkurrencefordel? Lad os dykke ned i det.

Nøglepunkter

- Kontinuerlig Integration: Sikkerhed skal skifte fra at være et sidste kontrolpunkt til at være en integreret del af hele softwareudviklingslivscyklussen.

- Proaktiv Ledelse: Tidlig sårbarhedsdetektion under udvikling forhindrer dyre omskrivninger af kode og nødløsninger.

- Regulatorisk Overholdelse: Regulativer som GDPR og NIS2-direktivet kræver konsistente, reviderbare sikkerhedskonfigurationer.

- Dynamisk Vurdering: Risikovurdering skal være en kontinuerlig og dynamisk proces, ikke en periodisk manuel øvelse.

- Forenede Arbejdsgange: Integration med eksisterende udviklingsværktøjer og arbejdsgange er essentiel for sikkerhedsadoption af teams.

1. AI-drevet Sikkerhedsautomatisering

Traditionelle manuelle sikkerhedsgennemgange er en flaskehals i moderne udviklingscyklusser. Sikkerhedsteams kæmper for at holde trit med hurtige implementeringsplaner, hvilket betyder, at sårbarheder ofte først opdages, efter de er nået til produktion. Denne reaktive tilgang efterlader organisationer udsatte.

AI-drevet sikkerhedsautomatisering transformerer dette paradigme. Maskinlæringsalgoritmer analyserer kontinuerligt kode-commits og runtime-adfærd for at identificere potentielle sikkerhedsrisici i realtid.

- 24/7 automatiseret trusselsdetektion uden menneskelig indgriben.

- Hurtigere tid til marked med sikkerhed indbygget i IDE’er og CI/CD-pipelines.

- Reducerede driftsomkostninger gennem intelligent prioritering af alarmer.

- Proaktiv sårbarhedshåndtering før produktionsimplementering.

Den forretningsmæssige indvirkning er tofoldig: udviklingshastigheden øges, og sikkerheden styrkes.

2. Autonom Afhjælpning

Den traditionelle sårbarhedsresponscyklus skaber farlige eksponeringsvinduer, der kan koste millioner. Når et problem opdages, står organisationer over for en kaskade af forsinkelser på grund af manuelle processer, der kan tage dage eller uger.

Autonome afhjælpningssystemer eliminerer disse huller. Disse intelligente platforme identificerer ikke kun sårbarheder, men omkonfigurerer også automatisk sikkerhedskontroller uden menneskelig indgriben. De er ofte integreret i Application Security Posture Management (ASPM) platforme for centraliseret synlighed og orkestrering.

- Gennemsnitlig tid til afhjælpning (MTTR) reduceret fra timer til sekunder.

- Eliminering af menneskelige fejl i kritiske sikkerhedsreaktioner.

- 24/7 beskyttelse uden ekstra personaleomkostninger.

Forretningsværdien strækker sig ud over risikoreduktion. Virksomheder kan opretholde forretningskontinuitet uden den operationelle overbelastning af hændelseshåndtering.

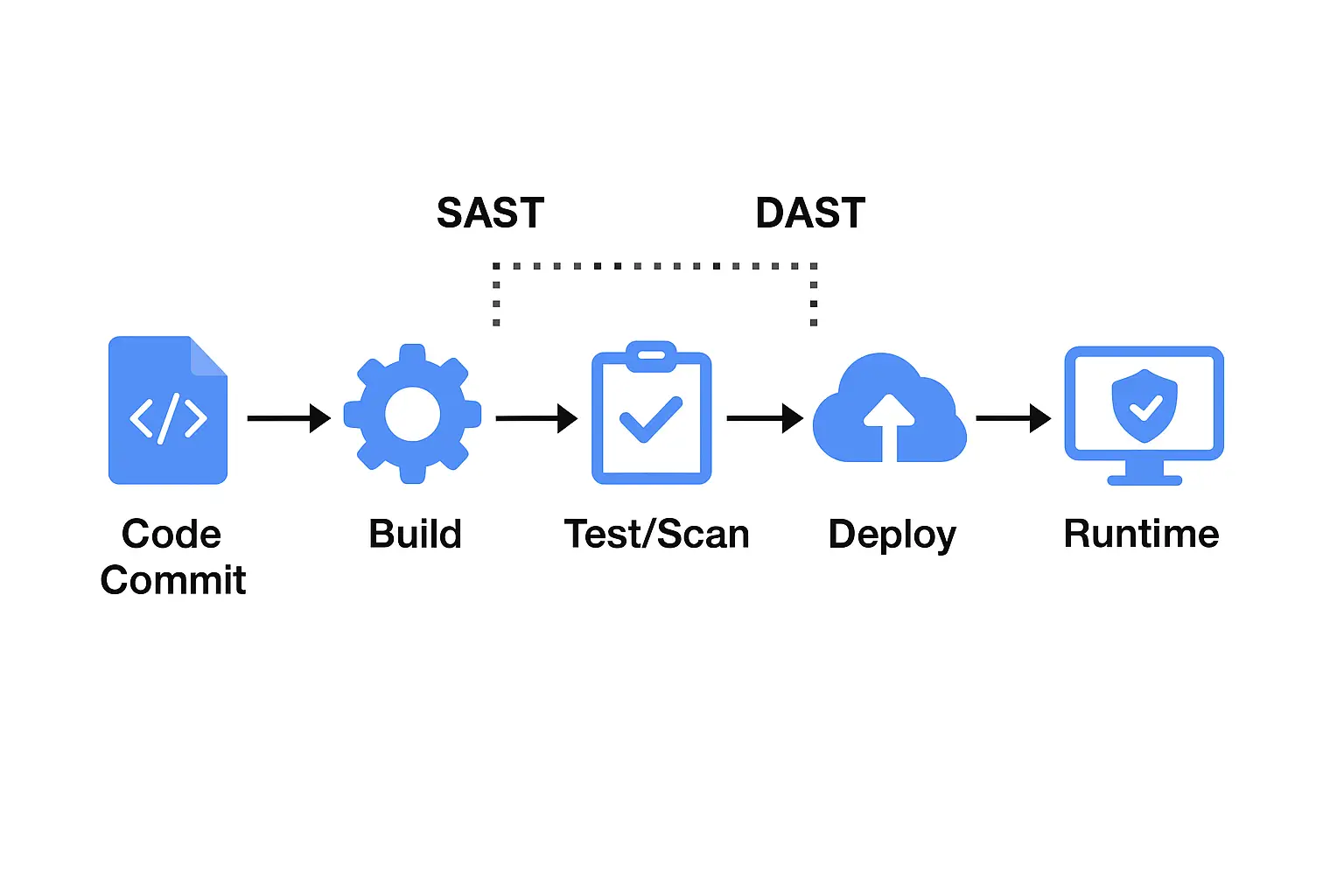

3. Shift-Left Security

Sårbarhedsvurdering er ikke længere et sidste kontrolpunkt. “Shift-Left”-filosofien integrerer sikkerhedstest direkte i udviklingsarbejdsgangen fra den indledende kodningsfase. Udviklere modtager øjeblikkelig feedback på sikkerhedsproblemer gennem IDE-plugins, automatiseret kodeanalyse og kontinuerlig scanning i CI/CD-pipelines. Europæiske teknologiledere som Spotify, kendt for deres agile kultur og tusindvis af daglige implementeringer, anvender lignende principper for at sikre deres massive globale streaminginfrastruktur.

flowchart TD

A["Plan (S)ecurity"] --> B["Code (S)ecurity"]

B --> C["Build (S)ecurity"]

C --> D["Test (S)ecurity"]

D --> E["Deploy (S)ecurity"]

TA --- E

A --- SA

4. Zero Trust Arkitekturer

Traditionelle perimeterbaserede sikkerhedsmodeller opererer på den fejlagtige antagelse, at trusler kun eksisterer uden for netværket. Når en bruger eller enhed autentificerer sig forbi firewallen, får de bred adgang til interne systemer.

En Zero Trust arkitektur eliminerer implicit tillid ved at kræve kontinuerlig verifikation for hver bruger, enhed og applikation, der forsøger at få adgang til ressourcer. Hver adgangsanmodning autentificeres i realtid. Den tyske industrigigant Siemens har været fortaler for at implementere Zero Trust-principper for at sikre sit omfattende netværk af Operational Technology (OT) og IT-infrastruktur.

Traditionel Perimetersikkerhed vs. Zero Trust Sikkerhed

flowchart TD

%% Venstre side: Traditionel (Antaget Tillid)

subgraph Traditional["NETWORK BORDER (Firewall)"]

direction TB

User["Bruger"]

Data["Data"]

User -->|"Antaget Tillid"| Data

end

%% Højre side: Zero Trust (Aldrig Tillid)

subgraph ZeroTrust["[Aldrig Tillid]"]

direction TB

UD["Bruger/Enhed"]

Policy["Politikmotor (Verificer)"]

AppA["App A"]

AppB["App B"]

UD --> Policy --> AppA

Policy --> AppB

AppB --> UD

end

%% Forbindelse mellem tilgange

Traditional -.-> ZeroTrust

%% Footer note Note[“[Altid Verificer Eksplicit]”] ZeroTrust —> Note

### 5. Cloud-Native Sikkerhed

Migreringen til cloud-infrastruktur har gjort traditionelle sikkerhedsværktøjer forældede, da de ikke kan håndtere den dynamiske natur af cloud-ressourcer. **Cloud-native sikkerhed** løsninger er designet specifikt til disse nye paradigmer.

Disse platforme, kendt som Cloud-Native Application Protection Platforms (CNAPPs), forener Cloud Security Posture Management (CSPM), Cloud Workload Protection (CWP), og Infrastructure as Code (IaC) sikkerhed i en enkelt løsning. **Deutsche Börse Group** udnyttede cloud-native sikkerhedsprincipper under sin migrering til Google Cloud for at sikre beskyttelsen af finansielle markedsdata.

### 6. DevSecOps som en Service (DaaS)

Opbygning af et internt DevSecOps-team kræver en betydelig investering i talent og værktøjer, som mange europæiske SMV'er ikke har råd til.

**DevSecOps som en Service (DaaS)** fjerner disse barrierer ved at tilbyde sikkerhed i virksomhedsklasse på abonnementsbasis. DaaS-platforme leverer sikkerhedsintegration, automatiseret kodegennemsøgning og trusselsdetektion, alt gennem en administreret cloud-infrastruktur. Dette gør det muligt for din virksomhed at optimere driftsomkostningerne og få adgang til specialiseret sikkerhedsviden uden at ansætte et fuldt team.

### 7. GitOps & Sikkerhed som Kode

Traditionelt set er sikkerhedsstyring afhængig af manuelle konfigurationsændringer og ad-hoc politikopdateringer, hvilket fører til inkonsistenser og mangel på synlighed.

**GitOps** transformerer dette ved at behandle sikkerhedspolitikker, konfigurationer og infrastruktur som kode, der er gemt i versionskontrollerede repositories som Git. Dette er afgørende i Europa for at demonstrere overholdelse af regler som **GDPR** og **NIS2-direktivet**.

- Komplette revisionsspor for alle konfigurationsændringer.

- Øjeblikkelige rollback-muligheder, når problemer opdages.

- Automatiseret politikhåndhævelse på tværs af alle miljøer.

- Samarbejdende sikkerhedsgennemgange gennem standard Git-arbejdsgange.

### 8. Infrastruktur som kode (IaC) Sikkerhed

Infrastruktur som kode (IaC) automatiserer infrastrukturprovisionering, men uden kontrol kan det sprede fejlkonstruktioner med høj hastighed. **IaC Sikkerhed** integrerer sikkerhedspolitikker direkte i disse automatiserede arbejdsgange. Sikkerhedsregler og overholdelseskrav er kodificeret og anvendes konsekvent på alle implementerede ressourcer.

```mermaid

flowchart TD

IaC["IaC Fil (f.eks., Terraform)"] --> CICD["CI/CD Pipeline"] --> Cloud["Cloud Platform (AWS, Azure, GCP)"]

subgraph SecurityScanner["[S] Automatiseret Sikkerhedsscanner"]

Alert["Alarm/Blokering ved fejlkonstruktion"]

end

subgraph SecureInfra["Sikker & Overensstemmende Infrastruktur"]

end

IaC --> SecurityScanner

SecurityScanner --> Alert

CICD --> SecureInfra

SecureInfra --> Cloud

9. Tværgående Teamsamarbejde om Sikkerhed

Traditionelle modeller skaber organisatoriske siloer: udviklingsteams ser sikkerhed som en hindring, og sikkerhedsteams mangler indsigt i udviklingsprioriteter.

Tværgående sikkerhedssamarbejde bryder disse siloer ned med forenede kommunikationskanaler og samarbejdende hændelsesrespons. Sikkerhed bliver et delt ansvar, hvilket accelererer hændelsesrespons, reducerer nedetid og forbedrer leveringen af nye funktioner.

10. Kontinuerlig trusselsmodellering

Traditionel trusselsmodellering er en manuel, engangsøvelse, ofte udført for sent. Kontinuerlig trusselsmodellering transformerer denne reaktive tilgang ved at integrere den direkte i CI/CD-pipelines.

Hver kodeforpligtelse eller infrastrukturændring udløser en automatiseret trusselsvurdering. Dette identificerer potentielle angrebsvektorer, før de når produktion. Store europæiske banker som BNP Paribas har investeret kraftigt i automatiserede platforme for at sikre deres applikationer og infrastruktur i stor skala.

11. API-sikkerhed

API’er er rygraden i moderne digitale økosystemer, der forbinder applikationer, tjenester og data. Dog bliver de ofte det svageste led.

Automatiseret API-sikkerhed integrerer scanningsværktøjer direkte i CI/CD-pipelines for at analysere API-specifikationer for sårbarheder, før de når produktion. Dette er især kritisk i konteksten af europæisk Open Banking, drevet af PSD2-direktivet.

12. Forbedret open source-sikkerhed

Moderne applikationer er stærkt afhængige af open source-komponenter, og hver afhængighed er et potentielt indgangspunkt for sårbarheder. Log4j-sårbarheden, som påvirkede tusindvis af europæiske virksomheder, demonstrerede, hvor ødelæggende en fejl i softwareforsyningskæden kan være.

Automatiserede Software Composition Analysis (SCA) værktøjer scanner kontinuerligt kodebaser, identificerer sårbare afhængigheder i det øjeblik, de introduceres, og giver anbefalinger til afhjælpning.

13. Chaos Engineering for Sikkerhedsresiliens

Traditionel sikkerhedstestning efterligner sjældent virkelige angrebsforhold. Chaos Engineering for sikkerhed introducerer bevidst kontrollerede sikkerhedsfejl i produktionslignende miljøer for at teste systemets modstandsdygtighed.

flowchart BT

subgraph Production["Produktionssystem"]

AppA["App A"]

AppB["App B"]

end

Chaos["Chaos Eksperiment (f.eks. Netværkslatens, CPU Hog)"]

Fault["Indsprøjt Fejl"]

Observe["Observer & Mål Effekt"]

Improve["Forbedre"]

%% Flow

Chaos --> Fault --> AppA

Chaos --> AppB

Chaos --> Observe --> Improve

Disse simulationer inkluderer netværksbrud og systemkompromitteringer, der spejler faktiske angrebsmønstre. Europæiske e-handelsvirksomheder som Zalando bruger disse teknikker for at sikre, at deres platforme kan modstå uventede fejl og ondsindede angreb uden at påvirke kunderne.

14. Edge og IoT Sikkerhedsintegration

Fremkomsten af edge computing og IoT-enheder skaber distribuerede angrebsflader, som traditionelle centraliserede sikkerhedsmodeller ikke tilstrækkeligt kan beskytte. Dette er især relevant for Europas industrielle (Industri 4.0) og bilsektorer (forbundne biler).

Edge og IoT sikkerhedsintegration udvider DevSecOps-principper direkte til enheder, inklusive automatiseret politikhåndhævelse, kontinuerlig overvågning og sikre over-the-air opdateringsmekanismer.

15. Sikker Udvikleroplevelse (DevEx)

Traditionelle sikkerhedsværktøjer skaber ofte friktion og sænker udviklernes tempo. Sikker Udvikleroplevelse (DevEx) prioriterer problemfri sikkerhedsintegration inden for eksisterende arbejdsgange.

Det giver kontekstuel sikkerhedsvejledning direkte inden i IDE’er og automatiserer kontrol, hvilket eliminerer behovet for kontekstskift. Resultatet er en forbedret sikkerhedsholdning opnået gennem udviklervenlige værktøjer, ikke på trods af dem.

Konklusion

Fra AI-drevet automatisering og autonom afhjælpning til cloud-native sikkerhed, handler fremtiden for DevSecOps om at integrere sikkerhed problemfrit i alle faser af softwareudvikling. Med de nyeste trends kan du nedbryde siloer, automatisere trusselsdetektion og reducere forretningsrisici, især i en multi-cloud verden.

Hos Plexicus forstår vi, at det kan være udfordrende at adoptere disse avancerede DevSecOps-praksisser uden den rette ekspertise og støtte. Som et specialiseret DevSecOps-konsulentfirma følger vi de nyeste sikkerhedsprotokoller og overholdelsesretningslinjer for at sikre den bedste løsning for din virksomhed. Vores team af erfarne softwareudviklings- og sikkerhedsprofessionelle samarbejder med dig for at designe, implementere og optimere sikre softwareleveringspipelines skræddersyet til dine unikke forretningsbehov.

Kontakt Plexicus i dag, og lad os hjælpe dig med at udnytte de nyeste DevSecOps-trends til at drive innovation med selvtillid.