15 Tren DevSecOps untuk Mengamankan Bisnis Anda

Pelanggaran keamanan yang mengerikan telah menjadi kenyataan bagi banyak perusahaan Eropa. Pelajari 15 tren DevSecOps transformatif yang harus Anda ketahui untuk tetap aman dari daftar pelanggaran.

Anda telah menghabiskan berbulan-bulan menyempurnakan aplikasi bisnis Anda yang dapat merevolusi industri Anda. Hari peluncuran tiba, adopsi pengguna melebihi ekspektasi, dan semuanya tampak sempurna. Kemudian Anda bangun untuk melihat nama perusahaan Anda menjadi tren, bukan karena inovasi, tetapi karena pelanggaran keamanan yang katastrofik yang menjadi berita utama.

Mimpi buruk itu menjadi kenyataan bagi terlalu banyak organisasi di seluruh Eropa. Pada tahun 2022, raksasa energi angin Denmark Vestas terpaksa menutup sistem TI-nya setelah serangan siber yang mengkompromikan datanya. Insiden tersebut tidak hanya memiliki biaya finansial tetapi juga mengungkapkan kerentanan kritis dalam rantai pasokan energi terbarukan Eropa.

Itu bukan kasus yang terisolasi. Layanan Kesehatan Eksekutif Irlandia (HSE) menghadapi tugas yang menghancurkan untuk membangun kembali seluruh jaringan TI-nya setelah serangan ransomware melumpuhkan layanan kesehatan secara nasional, dengan biaya pemulihan diperkirakan lebih dari €600 juta. Sementara itu, serangan terhadap Layanan Distribusi Internasional Inggris (Royal Mail) mengganggu pengiriman internasional selama berminggu-minggu.

Inilah yang menjadi kesamaan dari pelanggaran-pelanggaran ini: Setiap organisasi kemungkinan besar memiliki langkah-langkah keamanan yang sudah diterapkan: firewall, pemindai, kotak centang kepatuhan. Namun, mereka tetap menjadi berita utama untuk semua alasan yang salah.

Kebenarannya? Pendekatan DevSecOps tradisional dan semi-otomatis yang bekerja lima tahun lalu sekarang menciptakan kerentanan yang seharusnya mereka cegah. Alat keamanan Anda mungkin menghasilkan ribuan peringatan sambil melewatkan ancaman yang penting. Tim pengembangan Anda mungkin memilih antara mengirimkan produk dengan cepat atau aman, tanpa menyadari bahwa mereka dapat mencapai keduanya.

Sebagai pemilik bisnis yang melek teknologi, berita utama ini adalah panggilan bangun Anda. Menurut sebuah survei, ukuran pasar DevSecOps global diproyeksikan tumbuh dari €3,4 miliar pada tahun 2023 menjadi €16,8 miliar pada tahun 2032, dengan CAGR sebesar 19,3%. Dan teknologi baru selalu mengubah tren.

Itulah mengapa, dalam blog ini, kami akan mengungkap lima belas tren DevSecOps transformatif yang harus Anda ketahui untuk tetap terhindar dari daftar pelanggaran. Siap mengubah keamanan dari liabilitas terbesar Anda menjadi keunggulan kompetitif Anda? Mari kita mulai.

Poin Penting

- Integrasi Berkelanjutan: Keamanan harus beralih dari menjadi titik pemeriksaan akhir menjadi bagian terintegrasi dari seluruh siklus hidup pengembangan perangkat lunak.

- Manajemen Proaktif: Deteksi kerentanan dini selama pengembangan mencegah penulisan ulang kode yang mahal dan perbaikan darurat.

- Kepatuhan Regulasi: Regulasi seperti GDPR dan NIS2 Directive menuntut konfigurasi keamanan yang konsisten dan dapat diaudit.

- Penilaian Dinamis: Penilaian risiko harus menjadi proses yang berkelanjutan dan dinamis, bukan latihan manual berkala.

- Alur Kerja Terpadu: Integrasi dengan alat dan alur kerja pengembangan yang ada sangat penting untuk adopsi keamanan oleh tim.

1. Otomatisasi Keamanan Berbasis AI

Tinjauan keamanan manual tradisional menjadi hambatan dalam siklus pengembangan modern. Tim keamanan berjuang untuk mengikuti jadwal penerapan yang cepat, yang berarti kerentanan sering kali ditemukan hanya setelah mencapai produksi. Pendekatan reaktif ini membuat organisasi terekspos.

Otomatisasi keamanan berbasis AI mengubah paradigma ini. Algoritma pembelajaran mesin terus menganalisis komit kode dan perilaku runtime untuk mengidentifikasi potensi risiko keamanan secara real-time.

- Deteksi ancaman otomatis 24/7 tanpa intervensi manusia.

- Waktu ke pasar lebih cepat dengan keamanan yang dibangun ke dalam IDE dan pipeline CI/CD.

- Pengurangan biaya operasional melalui prioritas peringatan yang cerdas.

- Manajemen kerentanan proaktif sebelum penerapan produksi.

Dampak bisnisnya dua kali lipat: kecepatan pengembangan meningkat, dan keamanan diperkuat.

2. Remediasi Otonom

Siklus respons kerentanan tradisional menciptakan jendela eksposur berbahaya yang dapat menghabiskan biaya jutaan. Ketika sebuah masalah ditemukan, organisasi menghadapi serangkaian penundaan akibat proses manual yang dapat memakan waktu berhari-hari atau berminggu-minggu.

Sistem remediasi otonom menghilangkan celah-celah ini. Platform cerdas ini tidak hanya mengidentifikasi kerentanan tetapi juga secara otomatis mengonfigurasi ulang kontrol keamanan tanpa intervensi manusia. Mereka sering diintegrasikan ke dalam platform Manajemen Postur Keamanan Aplikasi (ASPM) untuk visibilitas dan orkestrasi terpusat.

- Waktu Rata-rata untuk Remediasi (MTTR) berkurang dari jam menjadi detik.

- Penghapusan kesalahan manusia dalam respons keamanan kritis.

- Perlindungan 24/7 tanpa biaya staf tambahan.

Nilai bisnis melampaui pengurangan risiko. Perusahaan dapat mempertahankan kontinuitas bisnis tanpa beban operasional dari manajemen insiden.

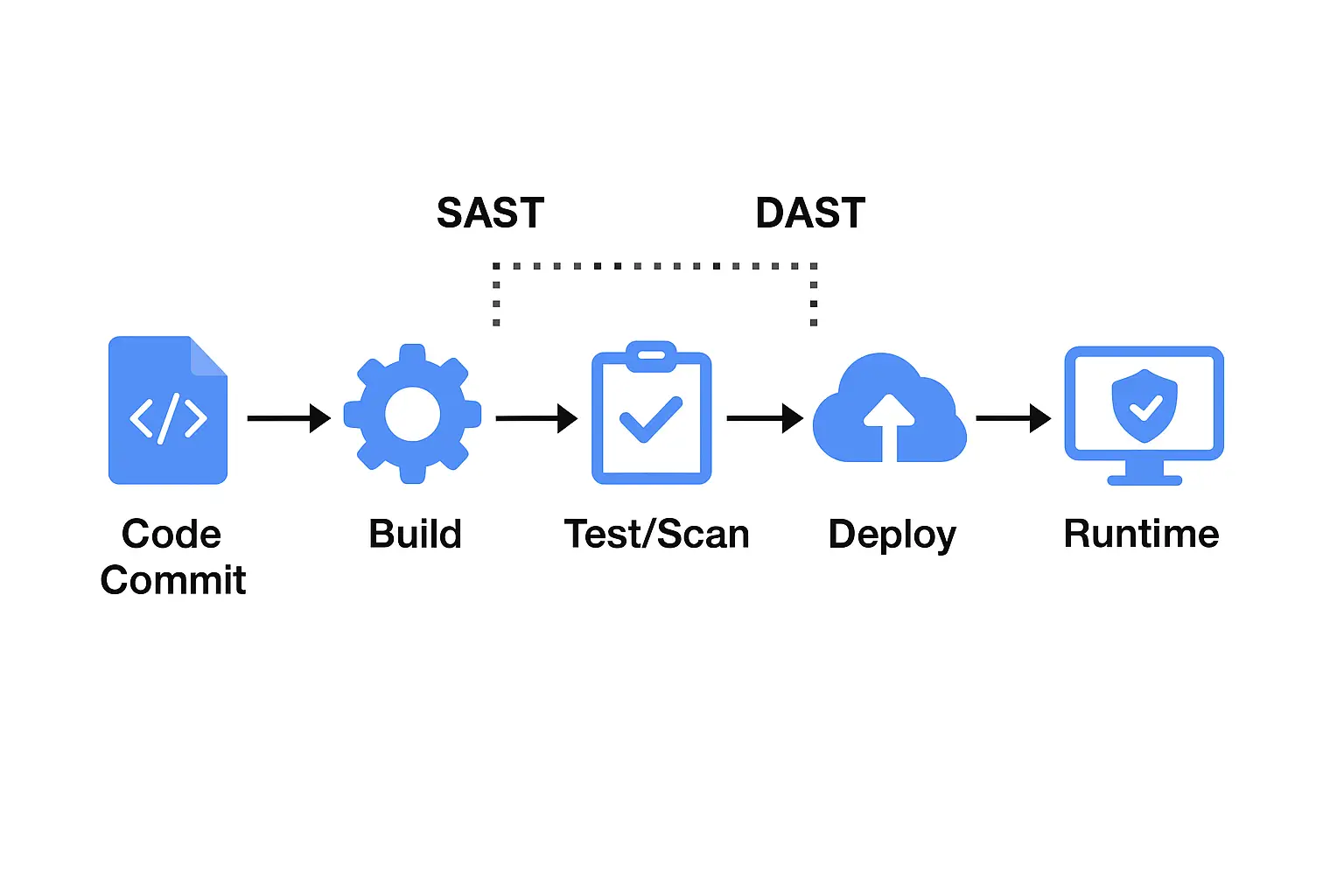

3. Keamanan Shift-Left

Penilaian kerentanan tidak lagi menjadi titik pemeriksaan akhir. Filosofi “Shift-Left” mengintegrasikan pengujian keamanan langsung ke dalam alur kerja pengembangan dari fase pengkodean awal. Pengembang menerima umpan balik langsung tentang masalah keamanan melalui plugin IDE, analisis kode otomatis, dan pemindaian berkelanjutan dalam pipeline CI/CD. Pemimpin teknologi Eropa seperti Spotify, yang dikenal dengan budaya gesit mereka dan ribuan penyebaran harian, menerapkan prinsip serupa untuk mengamankan infrastruktur streaming global mereka yang masif.

flowchart TD

A["Plan (S)ecurity"] --> B["Code (S)ecurity"]

B --> C["Build (S)ecurity"]

C --> D["Test (S)ecurity"]

D --> E["Deploy (S)ecurity"]

TA --- E

A --- SA

4. Arsitektur Zero Trust

Model keamanan berbasis perimeter tradisional beroperasi pada asumsi yang salah bahwa ancaman hanya ada di luar jaringan. Setelah pengguna atau perangkat mengautentikasi melewati firewall, mereka mendapatkan akses luas ke sistem internal.

Arsitektur Zero Trust menghilangkan kepercayaan implisit dengan memerlukan verifikasi terus-menerus untuk setiap pengguna, perangkat, dan aplikasi yang mencoba mengakses sumber daya. Setiap permintaan akses diautentikasi secara real-time. Raksasa industri Jerman Siemens telah menjadi pendukung penerapan prinsip Zero Trust untuk mengamankan jaringan besar Teknologi Operasional (OT) dan infrastruktur TI-nya.

Keamanan Perimeter Tradisional vs. Keamanan Zero Trust

flowchart TD

%% Sisi kiri: Tradisional (Dianggap Dipercaya)

subgraph Traditional["BATAS JARINGAN (Firewall)"]

direction TB

User["Pengguna"]

Data["Data"]

User -->|"Dianggap Dipercaya"| Data

end

%% Sisi kanan: Zero Trust (Jangan Pernah Percaya)

subgraph ZeroTrust["[Jangan Pernah Percaya]"]

direction TB

UD["Pengguna/Perangkat"]

Policy["Mesin Kebijakan (Verifikasi)"]

AppA["Aplikasi A"]

AppB["Aplikasi B"]

UD --> Policy --> AppA

Policy --> AppB

AppB --> UD

end

%% Koneksi antara pendekatan

Traditional -.-> ZeroTrust

%% Catatan Footer Catatan[“[Selalu Verifikasi Secara Eksplisit]”] ZeroTrust —> Catatan

### 5. Keamanan Cloud-Native

Migrasi ke infrastruktur cloud telah membuat alat keamanan tradisional menjadi usang, karena mereka tidak dapat menangani sifat dinamis dari sumber daya cloud. **Keamanan cloud-native** dirancang khusus untuk paradigma baru ini.

Platform-platform ini, yang dikenal sebagai Cloud-Native Application Protection Platforms (CNAPPs), menyatukan Cloud Security Posture Management (CSPM), Cloud Workload Protection (CWP), dan keamanan Infrastructure as Code (IaC) ke dalam satu solusi. **Deutsche Börse Group** memanfaatkan prinsip keamanan cloud-native selama migrasinya ke Google Cloud untuk memastikan perlindungan data pasar keuangan.

### 6. DevSecOps sebagai Layanan (DaaS)

Membangun tim DevSecOps internal memerlukan investasi signifikan dalam talenta dan alat, yang tidak dapat dijangkau oleh banyak UKM Eropa.

**DevSecOps sebagai Layanan (DaaS)** menghilangkan hambatan ini dengan menawarkan keamanan tingkat perusahaan berdasarkan langganan. Platform DaaS menyediakan integrasi keamanan, pemindaian kode otomatis, dan deteksi ancaman, semuanya melalui infrastruktur cloud yang dikelola. Ini memungkinkan bisnis Anda untuk mengoptimalkan biaya operasional dan mengakses pengetahuan keamanan khusus tanpa harus merekrut tim penuh.

### 7. GitOps & Keamanan sebagai Kode

Secara tradisional, manajemen keamanan bergantung pada perubahan konfigurasi manual dan pembaruan kebijakan ad-hoc, yang mengarah pada inkonsistensi dan kurangnya visibilitas.

**GitOps** mengubah ini dengan memperlakukan kebijakan keamanan, konfigurasi, dan infrastruktur sebagai kode, yang disimpan dalam repositori yang dikendalikan versi seperti Git. Ini sangat penting di Eropa untuk menunjukkan kepatuhan terhadap peraturan seperti **GDPR** dan **NIS2 Directive**.

- Jejak audit lengkap untuk semua perubahan konfigurasi.

- Kemampuan rollback instan ketika masalah terdeteksi.

- Penegakan kebijakan otomatis di semua lingkungan.

- Tinjauan keamanan kolaboratif melalui alur kerja Git standar.

### 8. Keamanan Infrastruktur sebagai Kode (IaC)

Infrastruktur sebagai Kode (IaC) mengotomatisasi penyediaan infrastruktur, tetapi tanpa kontrol, dapat menyebarkan kesalahan konfigurasi dengan cepat. **Keamanan IaC** mengintegrasikan kebijakan keamanan langsung ke dalam alur kerja otomatis ini. Aturan keamanan dan persyaratan kepatuhan dikodifikasi dan diterapkan secara konsisten ke semua sumber daya yang diterapkan.

```mermaid

flowchart TD

IaC["IaC File (e.g., Terraform)"] --> CICD["CI/CD Pipeline"] --> Cloud["Cloud Platform (AWS, Azure, GCP)"]

subgraph SecurityScanner["[S] Automated Security Scanner"]

Alert["Alert/Block on misconfiguration"]

end

subgraph SecureInfra["Secure & Compliant Infrastructure"]

end

IaC --> SecurityScanner

SecurityScanner --> Alert

CICD --> SecureInfra

SecureInfra --> Cloud

9. Kolaborasi Keamanan Antar-Tim

Model tradisional menciptakan silo organisasi: tim pengembangan melihat keamanan sebagai penghalang, dan tim keamanan kurang memiliki visibilitas terhadap prioritas pengembangan.

Kolaborasi keamanan lintas tim memecah silo ini dengan saluran komunikasi terpadu dan respons insiden kolaboratif. Keamanan menjadi tanggung jawab bersama, mempercepat respons insiden, mengurangi waktu henti, dan meningkatkan pengiriman fitur baru.

10. Pemodelan Ancaman Berkelanjutan

Pemodelan ancaman tradisional adalah latihan manual satu kali, sering dilakukan terlalu terlambat. Pemodelan ancaman berkelanjutan mengubah pendekatan reaktif ini dengan mengintegrasikannya langsung ke dalam pipeline CI/CD.

Setiap komit kode atau perubahan infrastruktur memicu penilaian ancaman otomatis. Ini mengidentifikasi potensi vektor serangan sebelum mencapai produksi. Bank-bank besar Eropa seperti BNP Paribas telah berinvestasi besar-besaran dalam platform otomatis untuk mengamankan aplikasi dan infrastruktur mereka dalam skala besar.

11. Keamanan API

API adalah tulang punggung ekosistem digital modern, menghubungkan aplikasi, layanan, dan data. Namun, mereka sering menjadi titik lemah.

Keamanan API otomatis mengintegrasikan alat pemindaian langsung ke dalam pipeline CI/CD untuk menganalisis spesifikasi API terhadap kerentanan sebelum mencapai produksi. Ini sangat penting dalam konteks Perbankan Terbuka Eropa, yang didorong oleh arahan PSD2.

12. Keamanan Sumber Terbuka yang Ditingkatkan

Aplikasi modern sangat bergantung pada komponen sumber terbuka, dan setiap ketergantungan adalah potensi titik masuk untuk kerentanan. Kerentanan Log4j, yang mempengaruhi ribuan perusahaan Eropa, menunjukkan betapa menghancurkannya cacat rantai pasokan perangkat lunak bisa terjadi.

Alat Komposisi Perangkat Lunak Otomatis (SCA) secara terus-menerus memindai basis kode, mengidentifikasi ketergantungan yang rentan saat mereka diperkenalkan dan memberikan rekomendasi perbaikan.

13. Rekayasa Kekacauan untuk Ketahanan Keamanan

Pengujian keamanan tradisional jarang meniru kondisi serangan dunia nyata. Rekayasa Kekacauan untuk keamanan dengan sengaja memperkenalkan kegagalan keamanan yang terkontrol ke dalam lingkungan yang mirip produksi untuk menguji ketahanan sistem.

flowchart BT

subgraph Production["Sistem Produksi"]

AppA["Aplikasi A"]

AppB["Aplikasi B"]

end

Chaos["Eksperimen Kekacauan (misalnya, Latensi Jaringan, Beban CPU)"]

Fault["Suntikkan Kesalahan"]

Observe["Amati & Ukur Dampak"]

Improve["Perbaiki"]

%% Alur

Chaos --> Fault --> AppA

Chaos --> AppB

Chaos --> Observe --> Improve

Simulasi ini mencakup pelanggaran jaringan dan kompromi sistem yang mencerminkan pola serangan sebenarnya. Perusahaan e-commerce Eropa seperti Zalando menggunakan teknik ini untuk memastikan platform mereka dapat menahan kegagalan tak terduga dan serangan jahat tanpa mempengaruhi pelanggan.

14. Integrasi Keamanan Edge dan IoT

Meningkatnya komputasi edge dan perangkat IoT menciptakan permukaan serangan yang tersebar yang tidak dapat dilindungi secara memadai oleh model keamanan terpusat tradisional. Ini sangat relevan untuk sektor industri (Industri 4.0) dan otomotif (mobil terhubung) di Eropa.

Integrasi keamanan Edge dan IoT memperluas prinsip DevSecOps langsung ke perangkat, termasuk penegakan kebijakan otomatis, pemantauan berkelanjutan, dan mekanisme pembaruan over-the-air yang aman.

15. Pengalaman Pengembang Aman (DevEx)

Alat keamanan tradisional sering kali menciptakan gesekan dan memperlambat pengembang. Pengalaman Pengembang Aman (DevEx) memprioritaskan integrasi keamanan yang mulus dalam alur kerja yang ada.

Ini menyediakan panduan keamanan kontekstual langsung di dalam IDE dan mengotomatisasi pemeriksaan, menghilangkan kebutuhan untuk beralih konteks. Hasilnya adalah postur keamanan yang ditingkatkan dicapai melalui alat yang ramah pengembang, bukan sebaliknya.

Kesimpulan

Dari otomatisasi yang digerakkan oleh AI dan remediasi otonom hingga keamanan cloud-native, masa depan DevSecOps adalah tentang memasukkan keamanan secara mulus ke dalam setiap tahap pengembangan perangkat lunak. Dengan tren terbaru, Anda dapat memecah silo, mengotomatisasi deteksi ancaman, dan mengurangi risiko bisnis, terutama di dunia multi-cloud.

Di Plexicus, kami memahami bahwa mengadopsi praktik DevSecOps canggih ini bisa menjadi tantangan tanpa keahlian dan dukungan yang tepat. Sebagai perusahaan konsultan DevSecOps spesialis, kami mengikuti protokol keamanan terbaru dan pedoman kepatuhan untuk memastikan solusi terbaik bagi bisnis Anda. Tim profesional pengembangan perangkat lunak dan keamanan kami yang berpengalaman bekerja sama dengan Anda untuk merancang, mengimplementasikan, dan mengoptimalkan jalur pengiriman perangkat lunak yang aman yang disesuaikan dengan kebutuhan bisnis unik Anda.

Hubungi Plexicus hari ini dan biarkan kami membantu Anda memanfaatkan tren DevSecOps mutakhir untuk mendorong inovasi dengan percaya diri.