Säkerhetsstyrning för Vibe Coding: Så här använder du Codex, Claude Code, Cursor och AI-kodningsagenter på ett säkert sätt

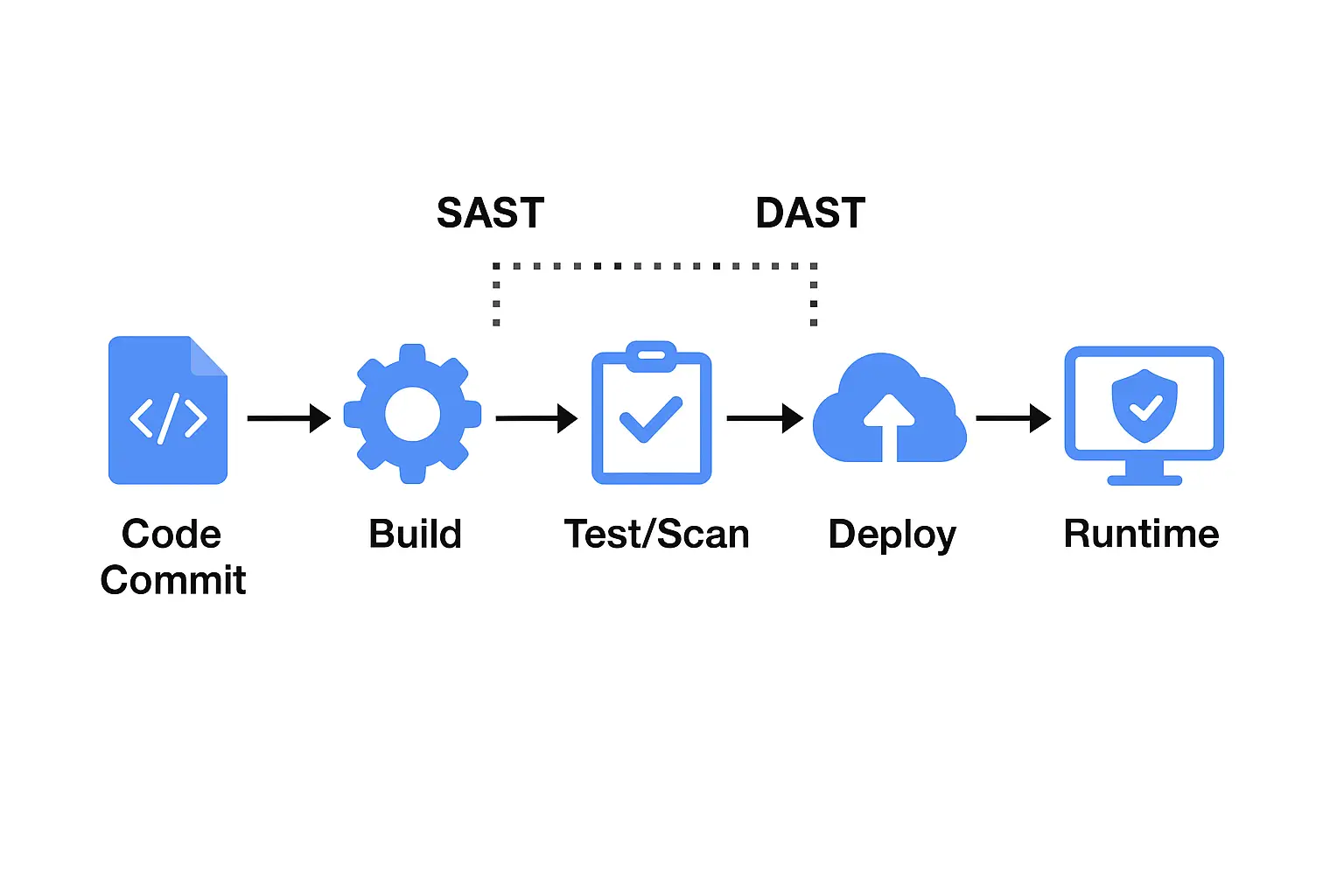

AI-kodningsverktyg gör utvecklare snabbare – men snabbare utveckling kräver också bättre synlighet, starkare granskningsarbetsflöden och mer tillförlitlig åtgärdshantering. Detta är en praktisk styrningsguide för team som använder Codex, Claude Code, Cursor, Windsurf och andra AI-kodningsagenter.