حوكمة أمن البرمجة بالإحساس: كيفية اعتماد Codex وClaude Code وCursor وعوامل البرمجة بالذكاء الاصطناعي بأمان

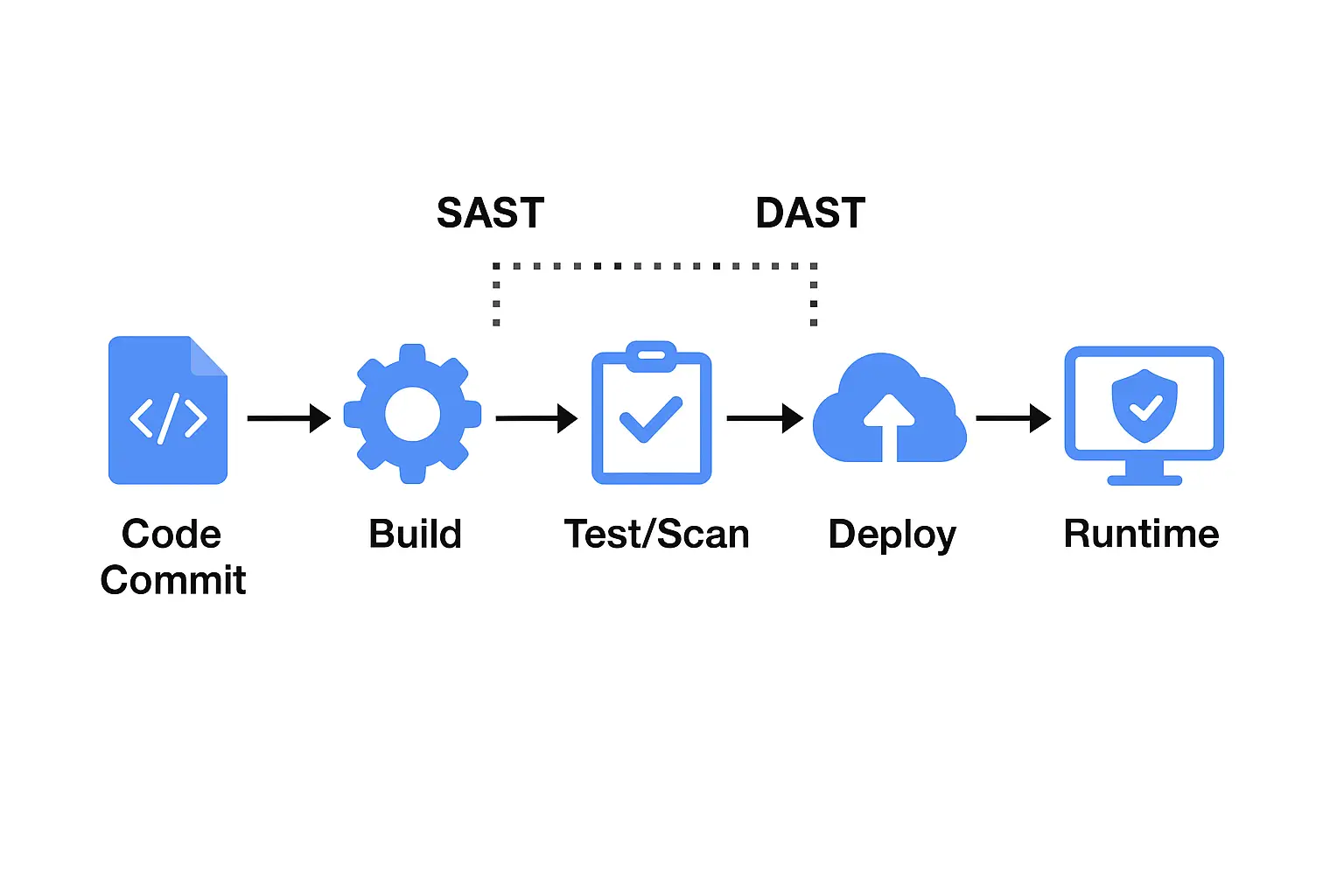

أدوات البرمجة بالذكاء الاصطناعي تجعل المطورين أسرع — لكن التطوير الأسرع يتطلب أيضًا رؤية أفضل، وسير عمل مراجعة أقوى، ومعالجة أكثر موثوقية. هذا دليل حوكمة عملي للفرق التي تتبنى Codex وClaude Code وCursor وWindsurf وعوامل البرمجة بالذكاء الاصطناعي الأخرى.