أوقف الثغرات والأسرار قبل شحنها.

افحص صور حاويات Docker، واكتشف CVEs، والأسرار المضمنة، ومخاطر الامتثال عبر السجلات.

يقوم أمان حاويات Plexicus بفحص الصور، وفرض سياسات Kubernetes، وحظر التهديدات في وقت التشغيل للحفاظ على أمان أحمال العمل والامتثال

فرق رائدة بدأت العمل بالفعل

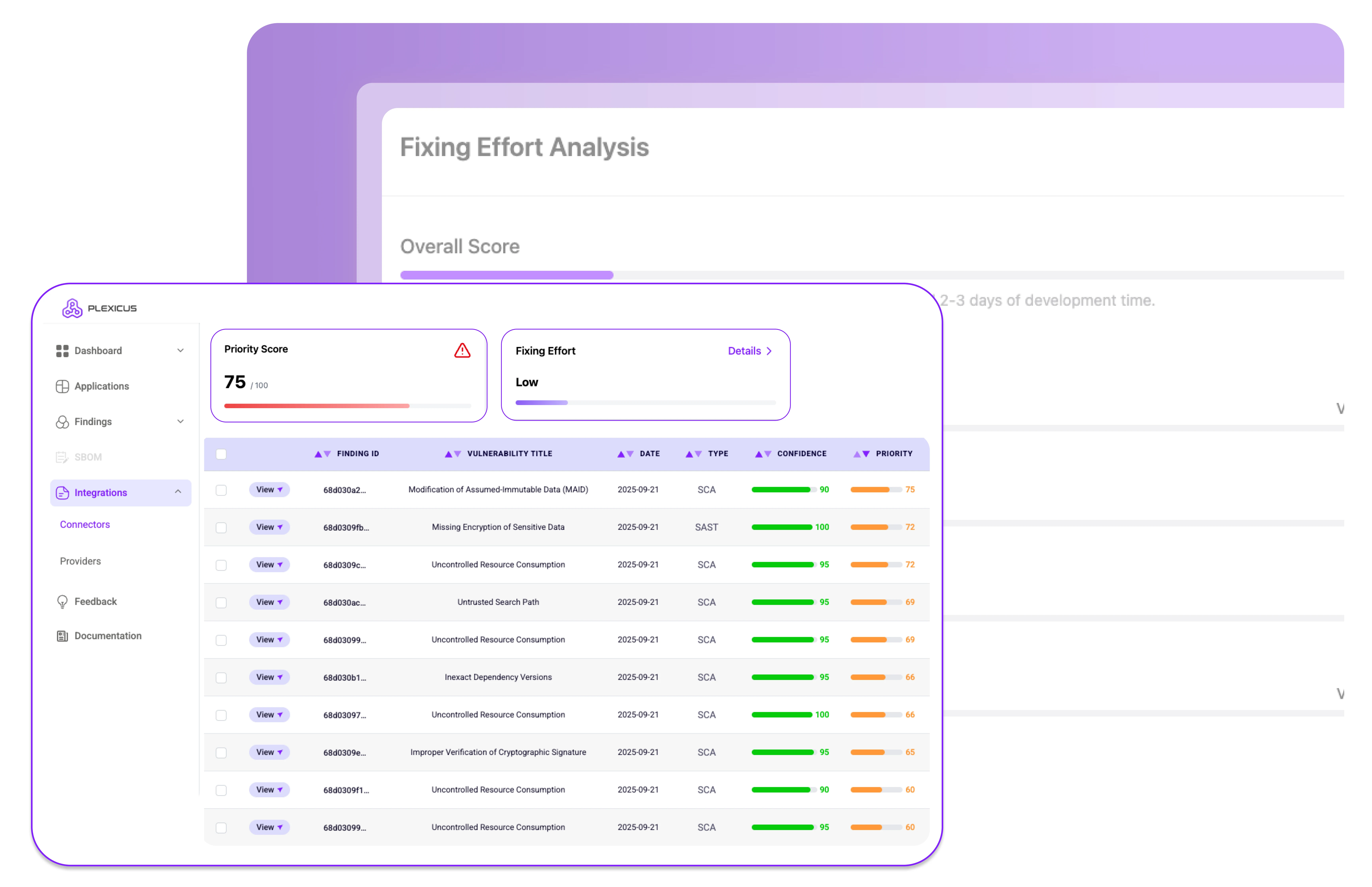

حماية التطبيقات المعبأة في حاويات من البناء إلى وقت التشغيل. اكتشاف الثغرات الأمنية وسوء التكوين والتهديدات في الوقت الفعلي لضمان عمليات نشر مرنة ومتوافقة.

افحص صور حاويات Docker، واكتشف CVEs، والأسرار المضمنة، ومخاطر الامتثال عبر السجلات.

فرض RBAC، معايير أمان البود، وسياسات الشبكة تلقائيًا.

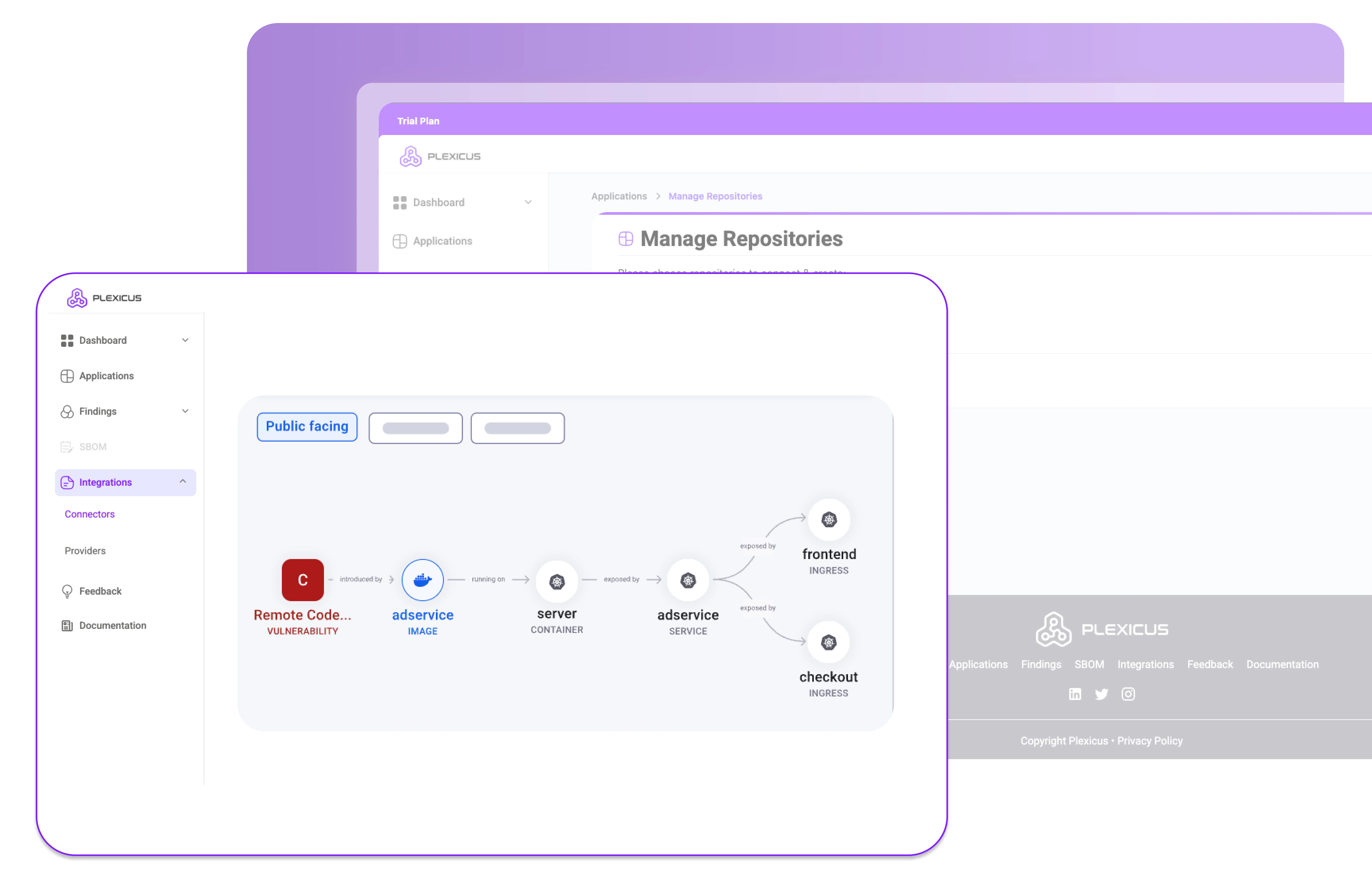

اكتشف التعدين الخفي، وتصعيد الامتيازات، والحركة الجانبية مع إجراءات الاستجابة التلقائية.

إنشاء SBOMs، والتحقق من التراخيص، وتوقيع صور الحاويات لتأمين سلسلة التوريد الخاصة بك.

قم بتوصيل Plexicus بـ GitLab أو Jenkins أو GitHub Actions لمراقبة أمان الحاويات أثناء التطوير.

حماية شاملة عبر البناء والنشر ووقت التشغيل مع رؤية ودفاع في الوقت الفعلي.

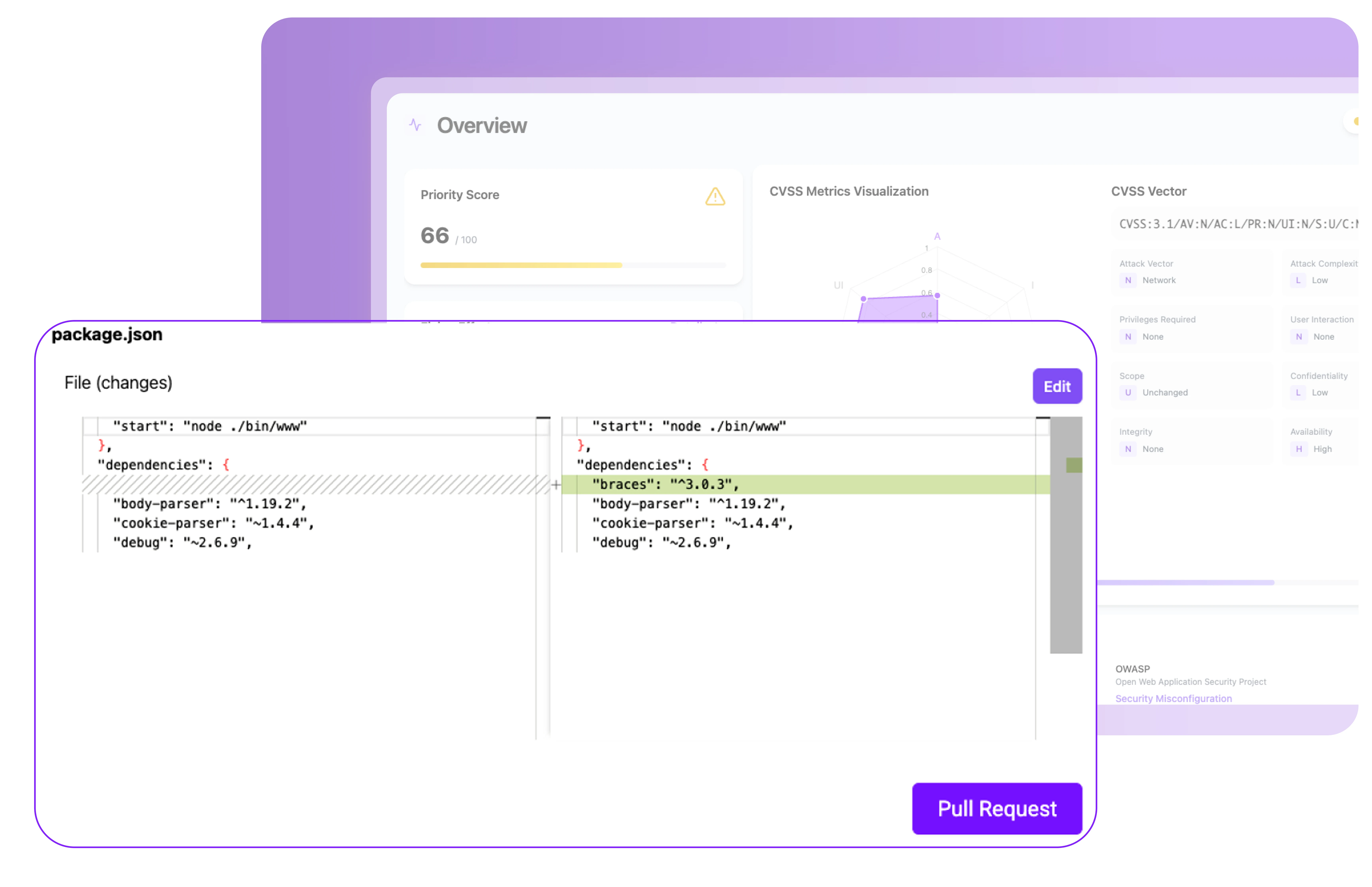

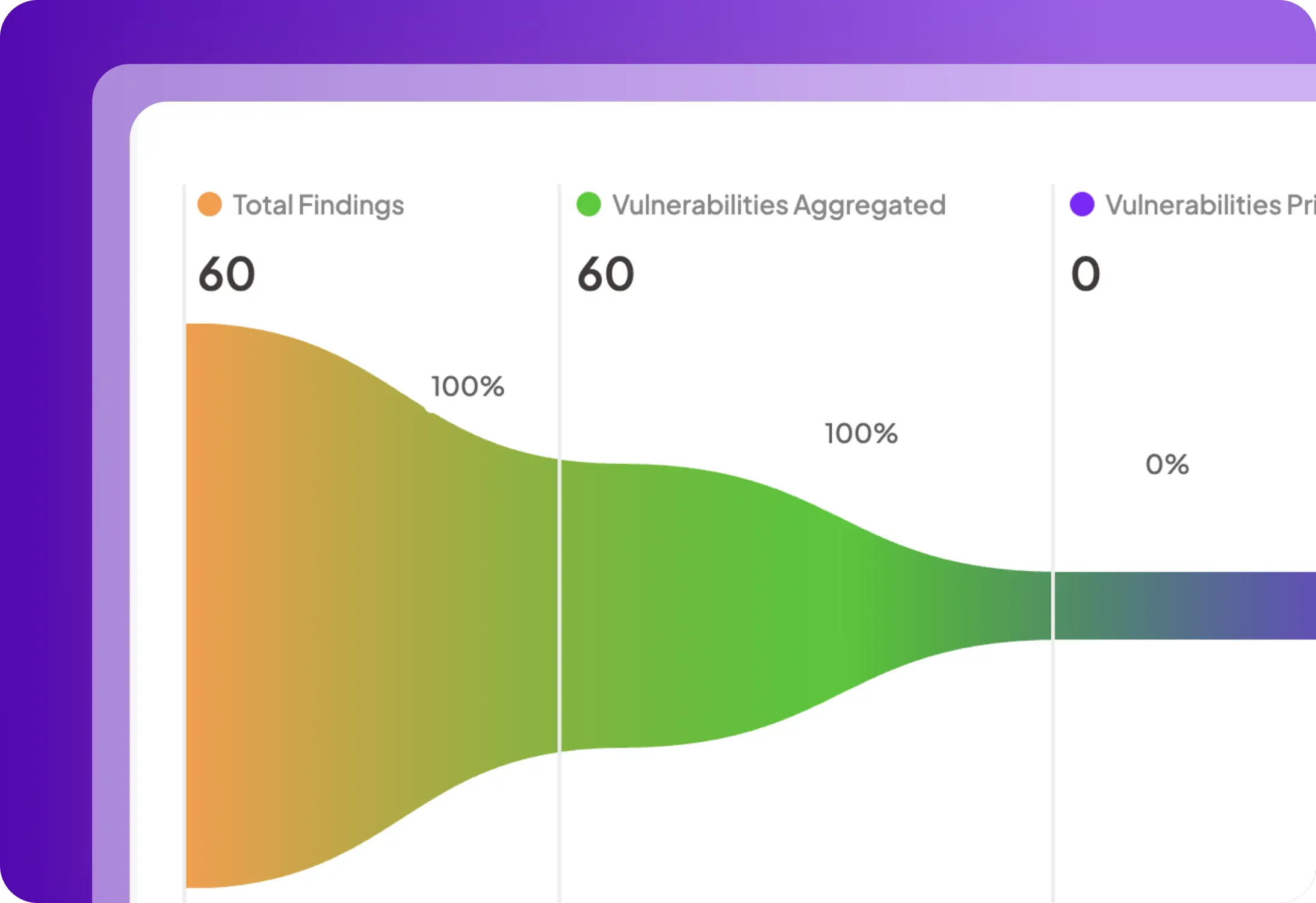

فحص صور الحاويات أثناء عملية البناء للكشف عن الثغرات في الصور الأساسية وحزم نظام التشغيل والاعتمادات. إنشاء SBOM لرؤية كاملة وضمان اكتشاف المشكلات قبل النشر.

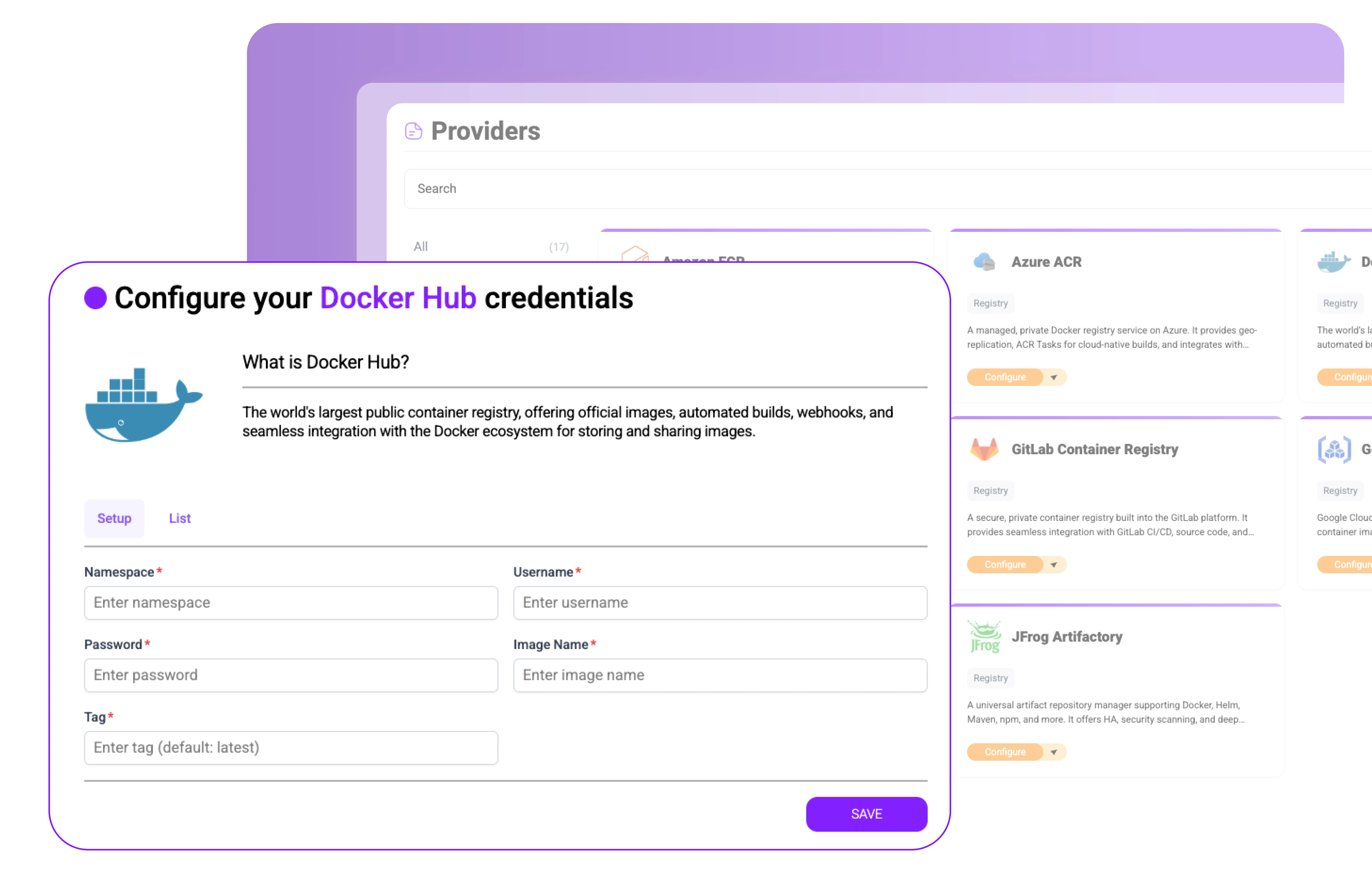

التكامل مع السجلات مثل Docker Hub وAWS ECR وAzure ACR وGCR. فحص وتوقيع الصور تلقائيًا، واكتشاف الأسرار أو البرامج الضارة، وفرض السياسات قبل سحب الحاويات إلى الإنتاج.

التحقق من عمليات نشر Kubernetes باستخدام معايير CIS ومعايير أمان البود وسياسات التحكم في القبول.

مراقبة العمليات ونشاط الشبكة وسلامة الملفات لاكتشاف وإيقاف تهديدات الحاويات في الوقت الفعلي.

ربط أمان حاويات Plexicus مع خطوط CI/CD الخاصة بك والسجلات وبيئات Kubernetes لتأمين الحاويات دون إبطاء التطوير

يجعل Plexicus أمان حاويات التطبيقات سهلاً، من البناء إلى وقت التشغيل.

قم بتثبيت أمان حاويات Plexicus في السجلات والمجموعات

اكتشف الثغرات وسوء التكوين مبكرًا.

احظر التهديدات أثناء التشغيل قبل حدوث الضرر

انضم إلى الفرق التي تعتمد على Plexicus لحماية الكود الذي يكتبه ذكاؤها الاصطناعي — والكود الذي ورثته.

As pioneers in cloud security, we've found Plexicus to be remarkably innovative in the vulnerability remediation space. The fact that they've integrated Prowler as one of their connectors demonstrates their commitment to leveraging the best open-source tools while adding significant value through their AI-powered remediation capabilities.

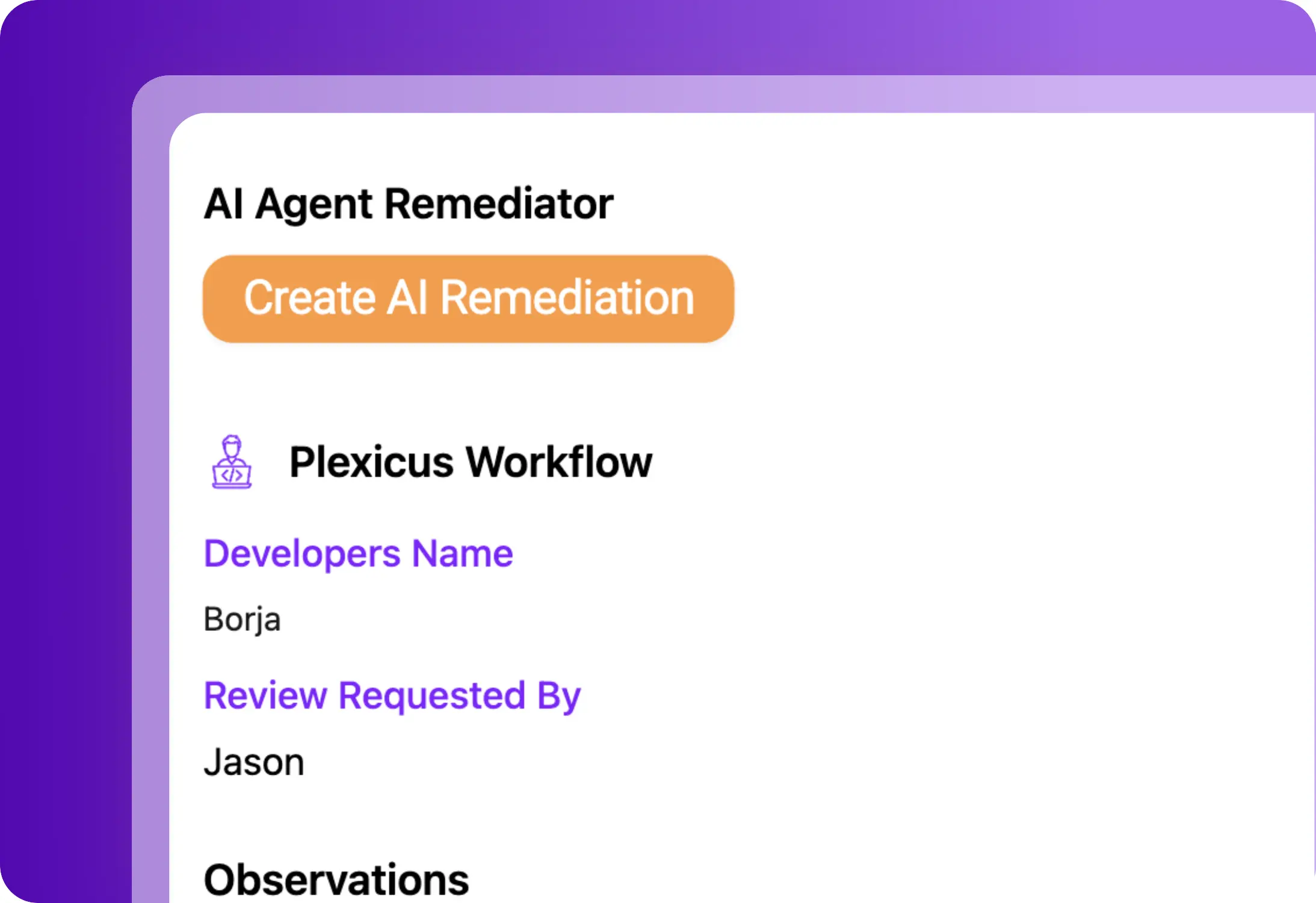

The AI agent's ability to automatically generate fixes for vulnerabilities has transformed our workflow.

As one of Plexicus's first customers, we've witnessed firsthand how their platform has evolved into an indispensable security solution. Their AI-powered remediation has dramatically reduced our vulnerability management overhead and allowed our security team to focus on strategic initiatives instead of repetitive fixes.

Plexicus's powerful vulnerability management allows us at Puffin Security to deliver more advanced cybersecurity services to our clients, creating a perfect security partnership.

Plexicus has revolutionized our remediation process - our team is saving hours every week!

The integration is seamless, and the AI-powered auto-remediation is a game-changer.

Plexicus has become an essential part of our security toolkit. It's like having an expert security engineer available 24/7.

Since implementing Plexicus, we've seen a dramatic improvement in our security posture with minimal effort from our team. The AI-driven approach to vulnerability remediation is truly revolutionary.

As pioneers in cloud security, we've found Plexicus to be remarkably innovative in the vulnerability remediation space. The fact that they've integrated Prowler as one of their connectors demonstrates their commitment to leveraging the best open-source tools while adding significant value through their AI-powered remediation capabilities.

The AI agent's ability to automatically generate fixes for vulnerabilities has transformed our workflow.

As one of Plexicus's first customers, we've witnessed firsthand how their platform has evolved into an indispensable security solution. Their AI-powered remediation has dramatically reduced our vulnerability management overhead and allowed our security team to focus on strategic initiatives instead of repetitive fixes.

Plexicus's powerful vulnerability management allows us at Puffin Security to deliver more advanced cybersecurity services to our clients, creating a perfect security partnership.

Plexicus has revolutionized our remediation process - our team is saving hours every week!

The integration is seamless, and the AI-powered auto-remediation is a game-changer.

Plexicus has become an essential part of our security toolkit. It's like having an expert security engineer available 24/7.

Since implementing Plexicus, we've seen a dramatic improvement in our security posture with minimal effort from our team. The AI-driven approach to vulnerability remediation is truly revolutionary.

كفّ عن الاختيار بين سرعة الذكاء الاصطناعي ودَيْن الأمن. Plexicus هو المنصة الوحيدة التي تشغّل Vibe Coding Security وASPM بالتوازي — سير عمل واحد، يغطي كل قواعد الكود.