Container

Docker, Podman, Kubernetes pods

Cloud-Arbeitslastschutzplattform

67% der Verstöße beginnen in Cloud-Arbeitslasten. Traditionelle Antivirenprogramme funktionieren nicht in Containern. Laufzeitbedrohungen umgehen die Perimetersicherheit. Plexicus CWPP erkennt und stoppt Angriffe innerhalb Ihrer laufenden Arbeitslasten.

der Verstöße beginnen in Cloud-Arbeitslasten

durchschnittliche Bedrohungserkennungszeit

Erfolgsrate der Bedrohungseindämmung

durchschnittliche CPU-Überlastung

Einheitlicher Schutz über alle Umgebungen hinweg

Docker, Podman, Kubernetes pods

EC2, Azure VMs, GCE, on-prem

Lambda, Cloud Functions, Azure Functions

Umfassende Telemetrieanalyse über Container, virtuelle Maschinen und serverlose Funktionen

Tiefenpaketinspektion & Bedrohungsintelligenz

Inspect every packet leaving and entering your workloads in real time.

Match traffic against continuously updated threat signature databases.

Block IPs, domains and TTPs flagged by global intel feeds.

Detect deviations from baseline workload network behavior.

Verarbeitete Pakete

per day, per cluster

Blockierte Bedrohungen

last 30 days

Erkennungsrate

across CVE classes

Interaktive Bedrohungs-Triage-Konsole - Einheitliche Analyse für ML-Anomalien und signaturbasierte Erkennung

Models learn each workload baseline and flag deviations within seconds.

Continuously updated indicators of compromise across known attack TTPs.

Causal process trees show every step from first touch to lateral movement.

Quarantine, kill, or restart compromised workloads with policy-driven actions.

Sehen Sie, wie Plexicus nahtlos in Ihren gesamten Entwicklungsworkflow integriert wird, von der IDE bis zur Produktion, und intelligente Sicherheit bietet, ohne Ihren Ablauf zu stören.

Verfolgung einer Bedrohung durch den täglichen Arbeitsablauf

Hinzufügen einer bösartigen Abhängigkeit

Bedrohung tritt in das Repository ein

Öffentliche Konfrontation beginnt

Plexicus erkennt die Bedrohung

Vollständige Bedrohungsanalyse

Interaktives Dashboard für Echtzeit-Bedrohungsanalyse und -reaktion

Live CPU, memory, disk and network telemetry per workload.

Active inbound and outbound flows with origin reputation scoring.

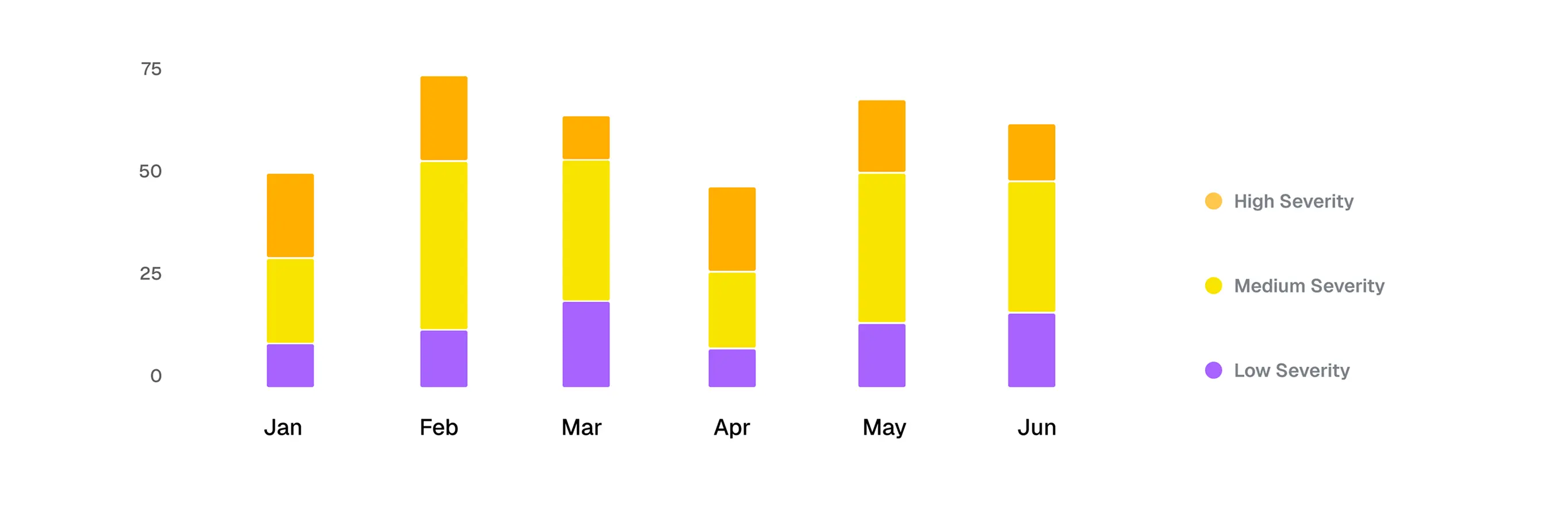

Severity-ranked stream of detections from every cluster.

One click reveals process tree, network graph and policy match.

Integrations-, Governance- & Onboarding-Konsole

Plexicus is the AI-native ASPM that scans, filters, fixes, pentests, and explains — autonomously. Unlimited developers, unlimited repos, fair-use AI actions. Real free tier, €269/mo annual when you're ready.