des KI-generierten Codes enthält mindestens eine Sicherheitslücke.

Veracode, Analyse von über 4 Millionen Scans bei über 100 LLMs (2025).

Cursor, Claude Code, Copilot und autonome Agenten schreiben 46 % des neuen Codes. Und 45 % davon enthalten Schwachstellen. Plexicus Vibe Coding Security erkennt sie in der IDE – bevor sie zu CVEs werden.

Kostenlos für bis zu 3 Entwickler. Keine Kreditkarte erforderlich. Funktioniert in Cursor, Claude Code, VS Code, Windsurf.

Pioniere sind bereits dabei

Jede Zahl auf dieser Seite ist belegt. Wir befinden uns in einer neuen Kategorie, daher sind die Fakten entscheidend.

des KI-generierten Codes enthält mindestens eine Sicherheitslücke.

Veracode, Analyse von über 4 Millionen Scans bei über 100 LLMs (2025).

der KI-vorgeschlagenen Importe verweisen auf Pakete, die nicht existieren. Angreifer registrieren sie bereits.

Slopsquatting-Forschung, 2025–2026.

des neuen Codes, der in Copilot-fähigen Repos ausgeliefert wird, stammt von KI.

GitHub Copilot Nutzungstelemetrie, 2025.

KI-zurechenbare CVEs, die in einem einzigen Monat offengelegt wurden – gegenüber 6 zwei Monate zuvor.

Georgia Tech Vibe Security Radar, März 2026.

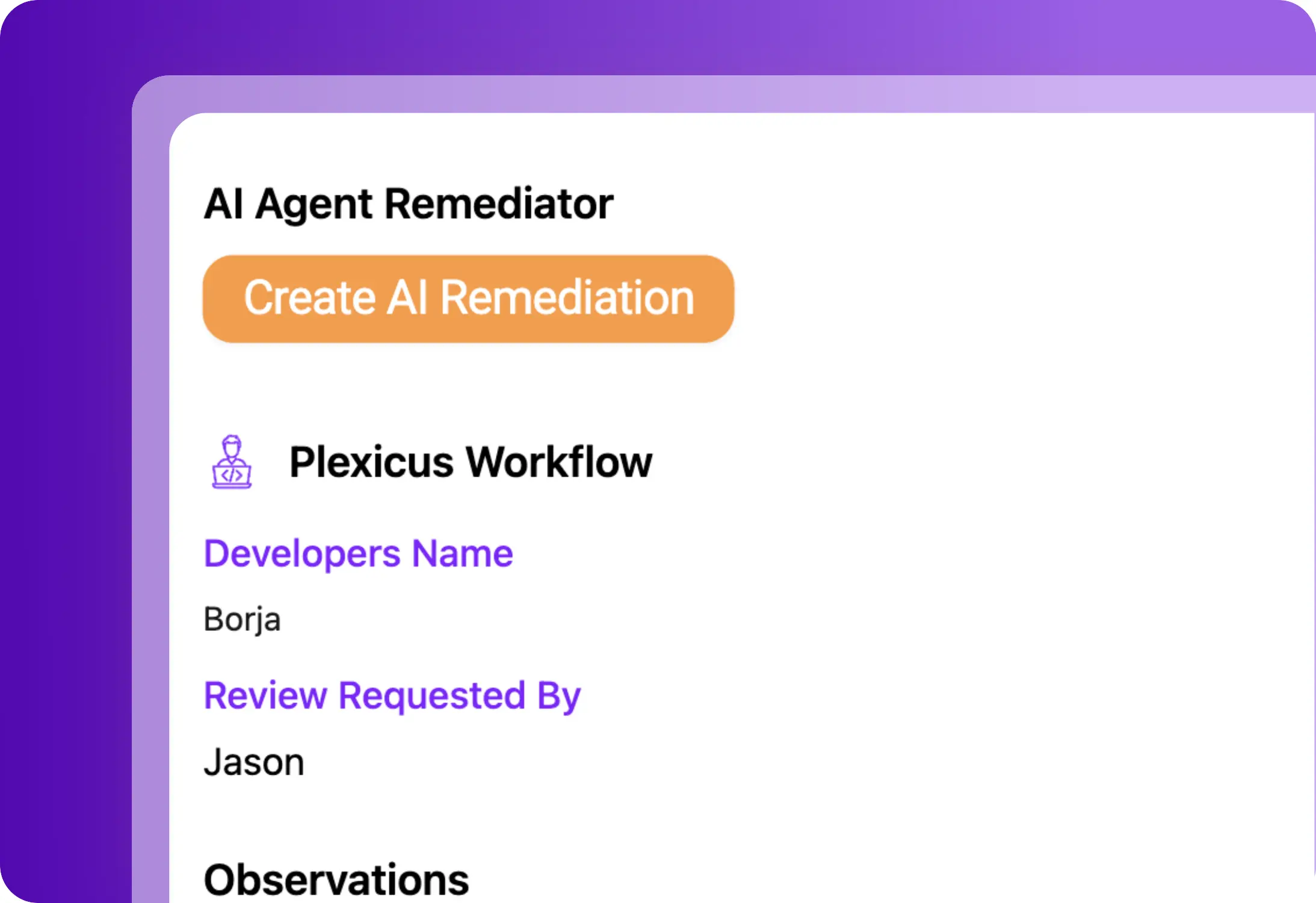

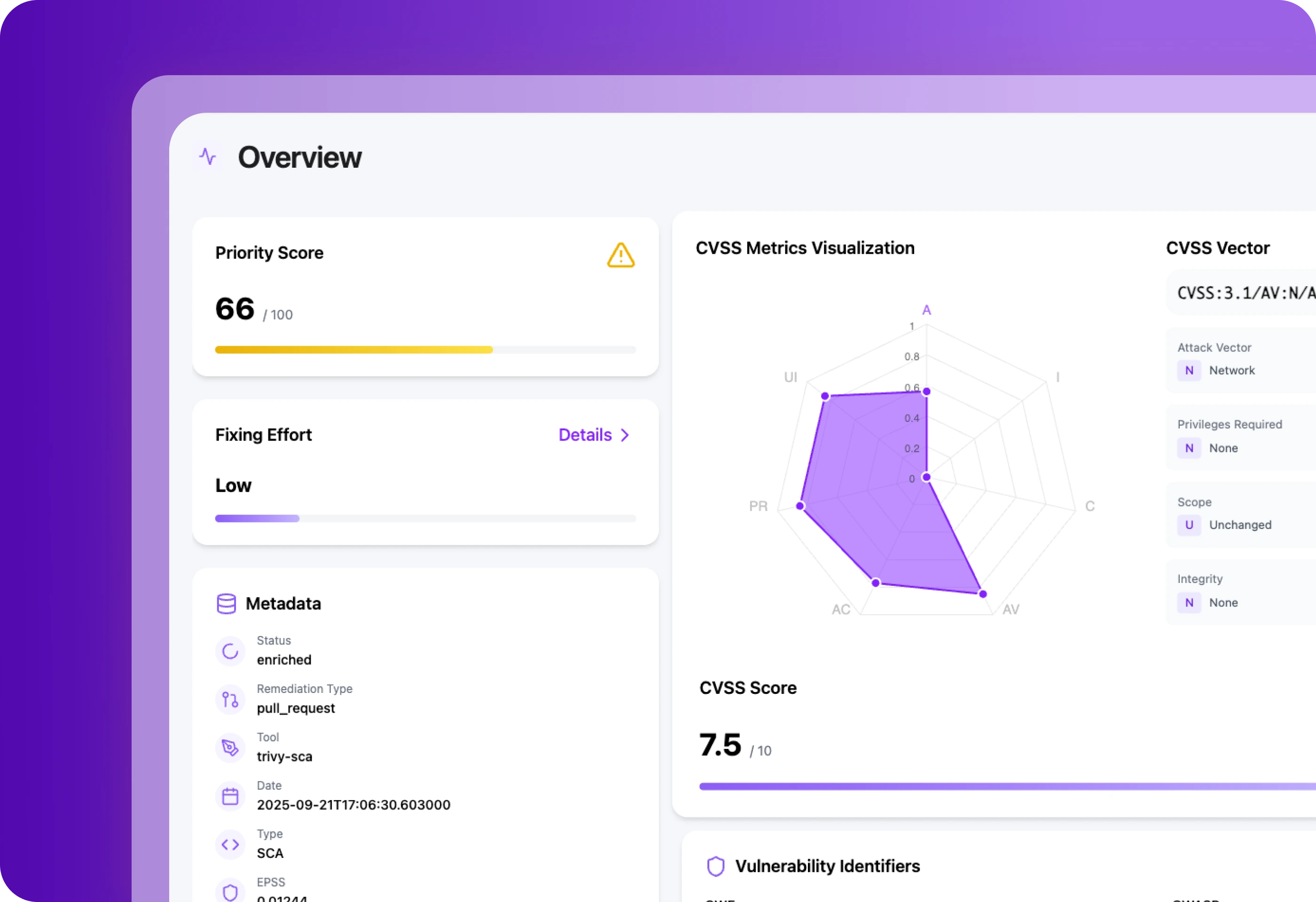

Echte Screenshots, echte Statusbezeichnungen. Keine Fähigkeit verspricht mehr, als sie heute ausliefert.

Ihr SAST läuft beim Commit. Ihr SCA läuft beim PR. Bis dahin ist der unsichere Code bereits geschrieben, von einem müden Menschen überprüft und gemerged. Vibe Coding ist schneller als beides.

Jede IDE, die Sie jetzt verwenden, verbindet sich mit MCP-Servern mit nahezu Root-Zugriff auf Ihre Repos, Tickets und Chats. MCP-Marktplätze wurden bereits vergiftet. Die meisten Teams können die MCPs, die ihre Entwickler installiert haben, nicht auflisten.

Modelle importieren zuversichtlich Pakete, die nie veröffentlicht wurden. Angreifer überwachen den Trend und registrieren diese Namen innerhalb von Stunden. Wenn Ihr Assistent das nächste Mal eines vorschlägt, ist es bösartig.

Die größten Vibe-Coding-Vorfälle der letzten 12 Monate waren keine SQL-Injection. Es war die Autorisierung: Deaktivierte Row-Level-Sicherheit, BOLA (Broken Object Level Authorization), Endpunkte, die vergessen, den aktuellen Benutzer zu überprüfen. SAST übersieht das alles.

Das EU AI Act, der Cyber Resilience Act, DORA, NIS2 – alle laufen auf dieselbe Frage hinaus: Welche Zeile Ihres ausgelieferten Codes wurde von welchem Modell, mit welchem Prompt, an welchem Datum geschrieben? Niemand kann das heute beantworten.

Vibe Coding Security läuft auf der gesamten Plexicus-ASPM-Plattform. Ein Vertrag deckt Code, Abhängigkeiten, Geheimnisse, Infrastruktur, APIs und agentengesteuerte Pentests ab – vereinheitlicht durch unseren Codex Remedium Remediation Agent, der den PR für Sie erstellt.

Application Security Posture Management für Ihren gesamten Code.

Learn moreCloud Security Posture Management für jede Laufzeitumgebung.

Learn moreImage-, Registry- und Laufzeitsicherheit für den Container-Stack.

Learn moreBereits Plexicus-Kunde? Vibe Coding Security ist als Modul verfügbar – kein erneutes Onboarding, kein zweites Dashboard.

Eine Installation, jede IDE und jedes Repository, das Ihr Team bereits nutzt. Keine Migration erforderlich.

Cursor

Cursor  Claude Code

Claude Code  Copilot

Copilot  Codex

Codex  Kiro

Kiro  Lovable

Lovable  v0

v0  Antigravity

Antigravity Wir haben Tausende von KI-generierten Commits in Open-Source-Projekten analysiert. 45 % enthalten mindestens einen Fehler. Hier ist die vollständige Aufschlüsselung – nach Modell, nach Sprache, nach CWE.

Bericht herunterladenLive-Zähler, wöchentlich aktualisiert: Neue MCP-CVEs, Marktplätze mit nachgewiesener Vergiftung, Rug-Pull-Vorfälle, die Plexicus-Kunden vermieden haben.

Tracker ansehenDie Fähigkeit des KI-Agenten, automatisch Korrekturen für Schwachstellen zu generieren, hat unseren Arbeitsablauf revolutioniert.

Plexicus erkennt sie in der IDE, im PR und in der Produktion. Ihre Entwickler werden nicht langsamer. Ihr CISO wird wieder ruhig schlafen.

Kostenlos für bis zu 3 Entwickler. SOC 2 Typ II. Unterstützt von Google for Startups.