del código generado por IA contiene al menos un fallo de seguridad.

Veracode, análisis de más de 4 millones de escaneos en más de 100 LLMs (2025).

Cursor, Claude Code, Copilot y agentes autónomos están escribiendo el 46% del código nuevo. Y el 45% de ese código se envía con vulnerabilidades. Plexicus Vibe Coding Security las detecta en el IDE, antes de que se conviertan en CVEs.

Gratis para hasta 3 desarrolladores. Sin tarjeta de crédito. Funciona en Cursor, Claude Code, VS Code, Windsurf.

Equipos pioneros ya están dentro

Cada número en esta página está citado. Estamos en una nueva categoría, así que los números importan.

del código generado por IA contiene al menos un fallo de seguridad.

Veracode, análisis de más de 4 millones de escaneos en más de 100 LLMs (2025).

de las importaciones sugeridas por IA hacen referencia a paquetes que no existen. Los atacantes ya los están registrando.

Investigación Slopsquatting, 2025–2026.

del código nuevo enviado en repositorios habilitados con Copilot es creado por IA.

Telemetría de uso de GitHub Copilot, 2025.

CVEs atribuibles a IA divulgados en un solo mes, frente a 6 dos meses antes.

Georgia Tech Vibe Security Radar, marzo de 2026.

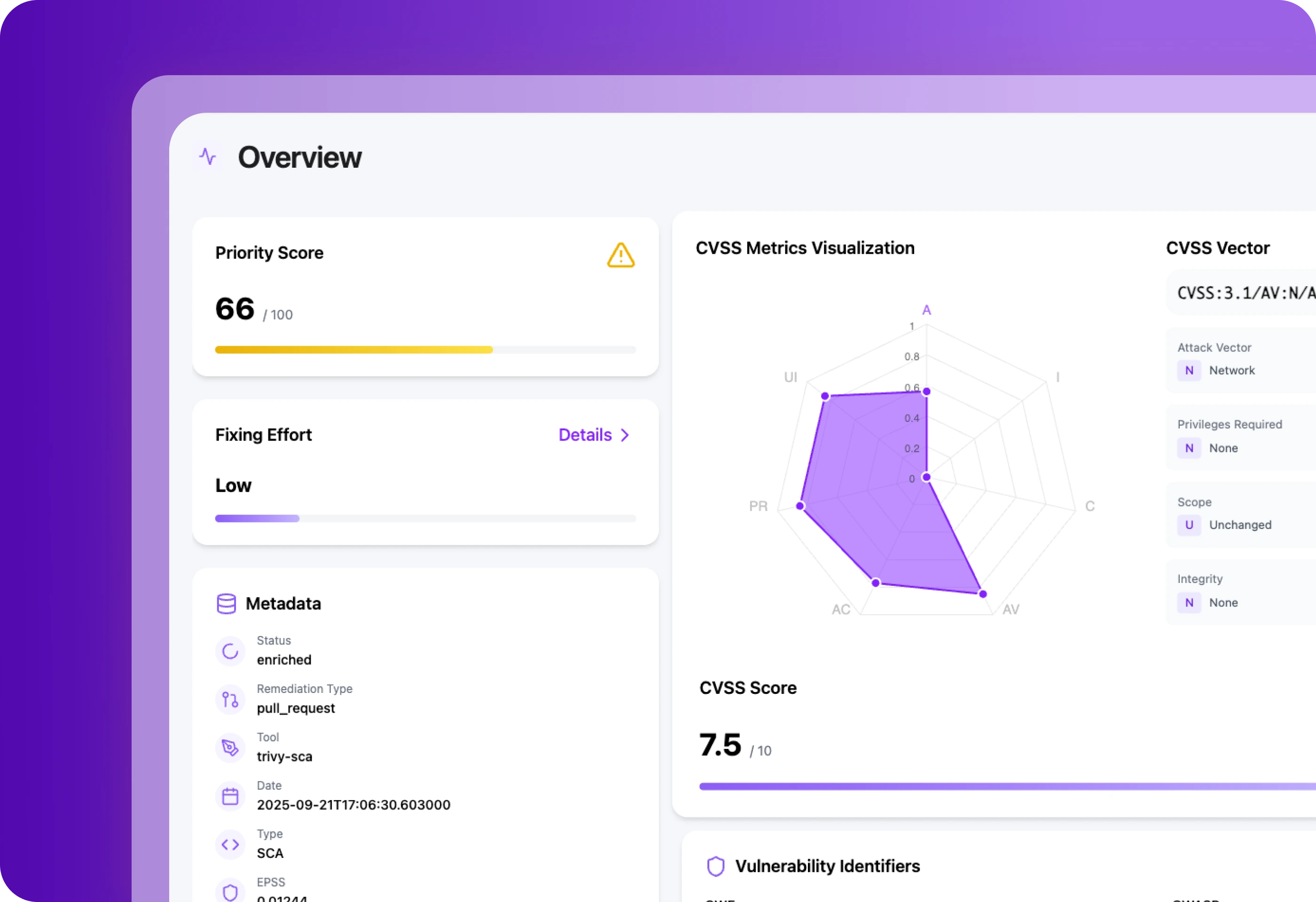

Capturas de pantalla reales, etiquetas de estado reales. Ninguna capacidad afirma más de lo que entrega hoy.

Tu SAST se ejecuta al confirmar. Tu SCA se ejecuta en la solicitud de extracción. Para entonces, el código inseguro ya está escrito, revisado por un humano cansado y fusionado. El vibe coding se mueve más rápido que ambos.

Cada IDE que usas ahora se conecta a servidores MCP con acceso casi root a tus repos, tickets y chat. Los mercados de MCP ya han sido envenenados. La mayoría de los equipos no pueden listar los MCP que sus desarrolladores han instalado.

Los modelos importan con confianza paquetes que nunca han sido publicados. Los atacantes monitorean la tendencia y registran esos nombres en cuestión de horas. La próxima vez que tu asistente sugiera uno, será malicioso.

Los mayores incidentes de vibe-coding de los últimos 12 meses no fueron inyección SQL. Fueron autorización: Seguridad a nivel de fila deshabilitada, BOLA (Broken Object Level Authorization), endpoints que olvidan verificar al usuario actual. SAST no detecta nada de esto.

La Ley de IA de la UE, la Ley de Ciberresiliencia, DORA, NIS2 — todas convergen en la misma pregunta: ¿qué línea de tu código enviado fue escrita por qué modelo, con qué prompt, en qué fecha? Nadie puede responder esto hoy.

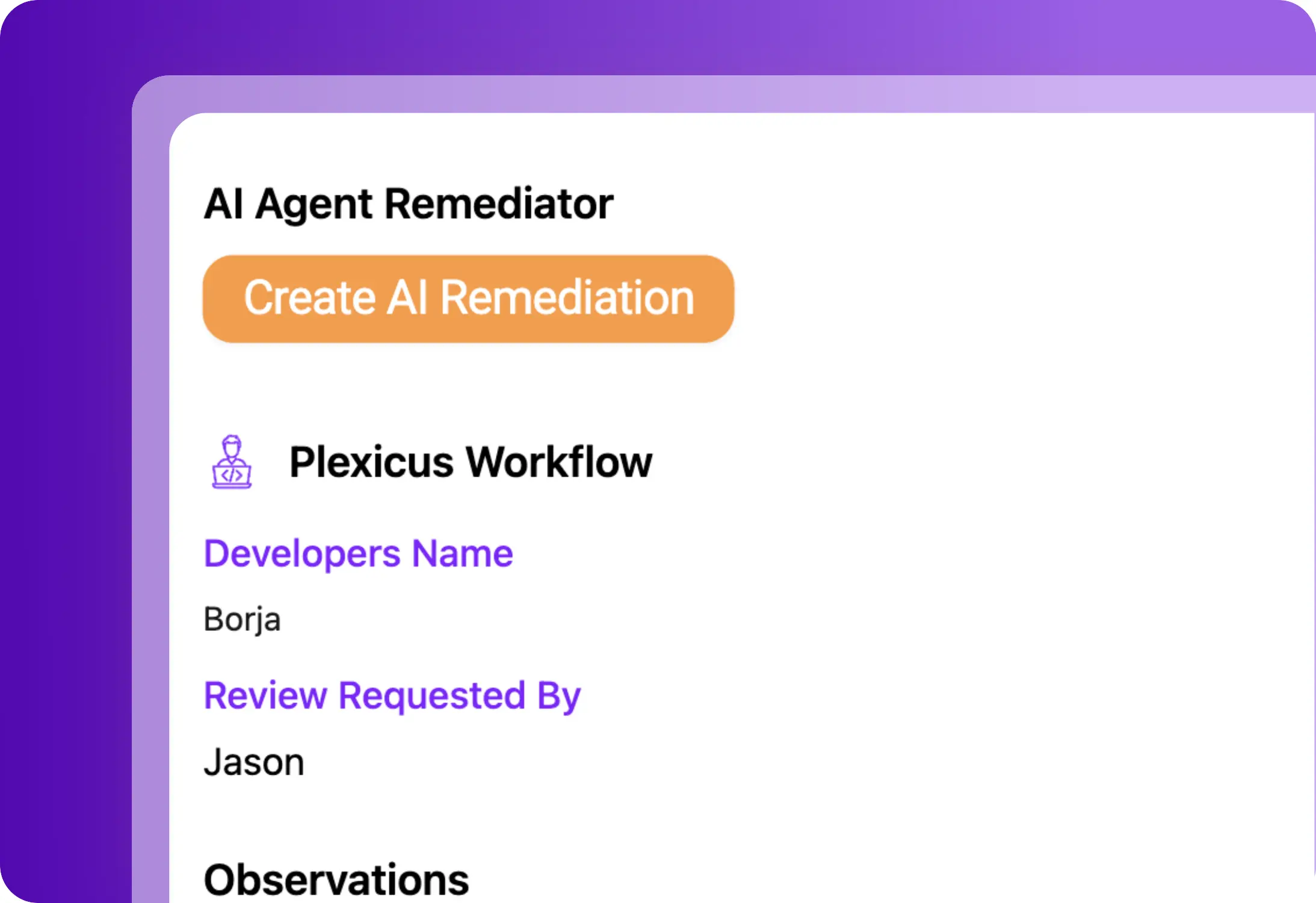

Vibe Coding Security se ejecuta sobre la plataforma completa de ASPM de Plexicus. Un solo contrato cubre código, dependencias, secretos, infraestructura, APIs y pentest impulsado por agentes — todo unificado por nuestro agente de remediación Codex Remedium que abre el PR por ti.

Gestión de la Postura de Seguridad de Aplicaciones en todo tu código.

Learn moreGestión de la Postura de Seguridad en la Nube para cada entorno de ejecución.

Learn moreSeguridad de imágenes, registros y tiempo de ejecución para el stack de contenedores.

Learn more¿Ya eres cliente de Plexicus? Vibe Coding Security está disponible como módulo — sin necesidad de volver a incorporarte ni de un segundo panel.

Una sola instalación, cada IDE y repositorio que tu equipo ya usa. Sin necesidad de migración.

Cursor

Cursor  Claude Code

Claude Code  Copilot

Copilot  Codex

Codex  Kiro

Kiro  Lovable

Lovable  v0

v0  Antigravity

Antigravity Analizamos miles de commits generados por IA en proyectos de código abierto. El 45% se envía con al menos un fallo. Aquí está el desglose completo — por modelo, por lenguaje, por CWE.

Descargar el informeContador en vivo, actualizado semanalmente: nuevos CVEs de MCP divulgados, mercados donde detectamos envenenamiento, incidentes de estafa de salida que los clientes de Plexicus evitaron.

Ver el rastreadorLa capacidad del agente de IA para generar automáticamente correcciones de vulnerabilidades ha transformado nuestro flujo de trabajo.

Plexicus las detecta en el IDE, en el PR y en producción. Tus desarrolladores no se ralentizarán. Tu CISO volverá a dormir.

Gratis para hasta 3 desarrolladores. SOC 2 Tipo II. Respaldado por Google for Startups.