Container

Docker, Podman, Kubernetes pods

Piattaforma di Protezione dei Carichi di Lavoro nel Cloud

Il 67% delle violazioni inizia nei carichi di lavoro nel cloud. L'antivirus tradizionale non funziona nei container. Le minacce runtime aggirano la sicurezza perimetrale. Plexicus CWPP rileva e blocca gli attacchi all'interno dei tuoi carichi di lavoro in esecuzione.

delle violazioni iniziano nei carichi di lavoro nel cloud

tempo medio di rilevamento delle minacce

tasso di successo nel contenimento delle minacce

sovraccarico medio della CPU

Protezione unificata in tutti gli ambienti

Docker, Podman, Kubernetes pods

EC2, Azure VMs, GCE, on-prem

Lambda, Cloud Functions, Azure Functions

Analisi completa della telemetria su container, macchine virtuali e funzioni serverless

Ispezione approfondita dei pacchetti e intelligence sulle minacce

Inspect every packet leaving and entering your workloads in real time.

Match traffic against continuously updated threat signature databases.

Block IPs, domains and TTPs flagged by global intel feeds.

Detect deviations from baseline workload network behavior.

Pacchetti elaborati

per day, per cluster

Minacce bloccate

last 30 days

Tasso di rilevamento

across CVE classes

Console di triage delle minacce interattiva - Analisi unificata per anomalie ML e rilevamento basato su firma

Models learn each workload baseline and flag deviations within seconds.

Continuously updated indicators of compromise across known attack TTPs.

Causal process trees show every step from first touch to lateral movement.

Quarantine, kill, or restart compromised workloads with policy-driven actions.

Guarda come Plexicus si integra perfettamente in tutto il tuo flusso di lavoro di sviluppo, dall'IDE alla produzione, fornendo sicurezza intelligente senza interrompere il tuo flusso.

Seguendo una minaccia attraverso il flusso di lavoro quotidiano

Aggiunta di una dipendenza dannosa

La minaccia entra nel repository

Inizia il confronto pubblico

Plexicus rileva la minaccia

Analisi completa delle minacce

Dashboard interattiva per l'analisi e la risposta alle minacce in tempo reale

Live CPU, memory, disk and network telemetry per workload.

Active inbound and outbound flows with origin reputation scoring.

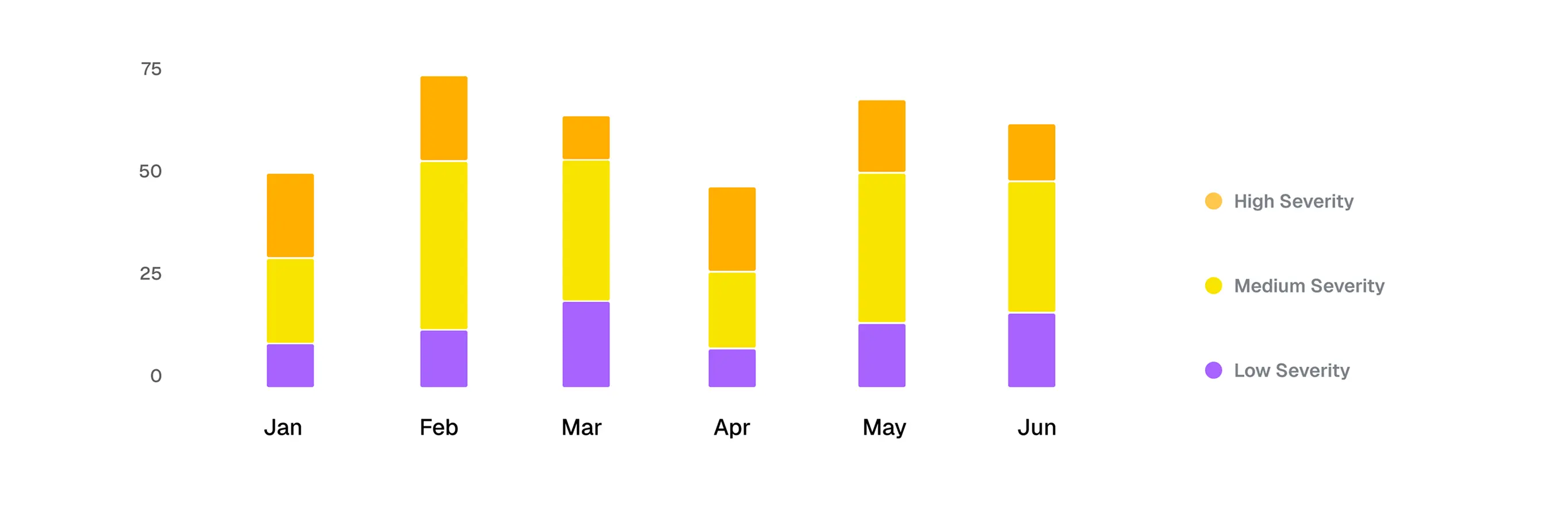

Severity-ranked stream of detections from every cluster.

One click reveals process tree, network graph and policy match.

Console di integrazione, governance e onboarding

Connettiti ai feed di minacce e inizia a inviare avvisi in pochi minuti

Integrati con le tue piattaforme SIEM e di intelligence sulle minacce esistenti

Genera automaticamente report di conformità pronti per l'audit

Semplifica i flussi di lavoro di conformità SOC 2, PCI DSS e HIPAA

Implementa su tutta la tua infrastruttura con un unico comando

Implementazione nativa di Kubernetes con aggiornamenti senza tempi di inattività

Sposta la sicurezza a sinistra con l'integrazione CI/CD automatizzata

Individua le vulnerabilità prima che raggiungano la produzione

Plexicus is the AI-native ASPM that scans, filters, fixes, pentests, and explains — autonomously. Unlimited developers, unlimited repos, fair-use AI actions. Real free tier, €269/mo annual when you're ready.