del codice generato dall'IA contiene almeno un difetto di sicurezza.

Veracode, analisi di oltre 4 milioni di scansioni su 100+ LLM (2025).

Cursor, Claude Code, Copilot e agenti autonomi scrivono il 46% del nuovo codice. E il 45% di esso viene rilasciato con vulnerabilità. Plexicus Vibe Coding Security le intercetta nell'IDE — prima che diventino CVE.

Gratuito per un massimo di 3 sviluppatori. Nessuna carta di credito. Funziona in Cursor, Claude Code, VS Code, Windsurf.

Team pionieri sono già a bordo

Ogni numero in questa pagina è citato. Siamo in una nuova categoria, quindi i dati contano.

del codice generato dall'IA contiene almeno un difetto di sicurezza.

Veracode, analisi di oltre 4 milioni di scansioni su 100+ LLM (2025).

delle importazioni suggerite dall'IA fanno riferimento a pacchetti che non esistono. Gli aggressori li stanno già registrando.

Ricerca Slopsquatting, 2025–2026.

del nuovo codice distribuito nei repository abilitati a Copilot è scritto dall'IA.

Telemetria di utilizzo di GitHub Copilot, 2025.

CVE attribuibili all'IA divulgati in un singolo mese — in aumento rispetto ai 6 di due mesi prima.

Georgia Tech Vibe Security Radar, marzo 2026.

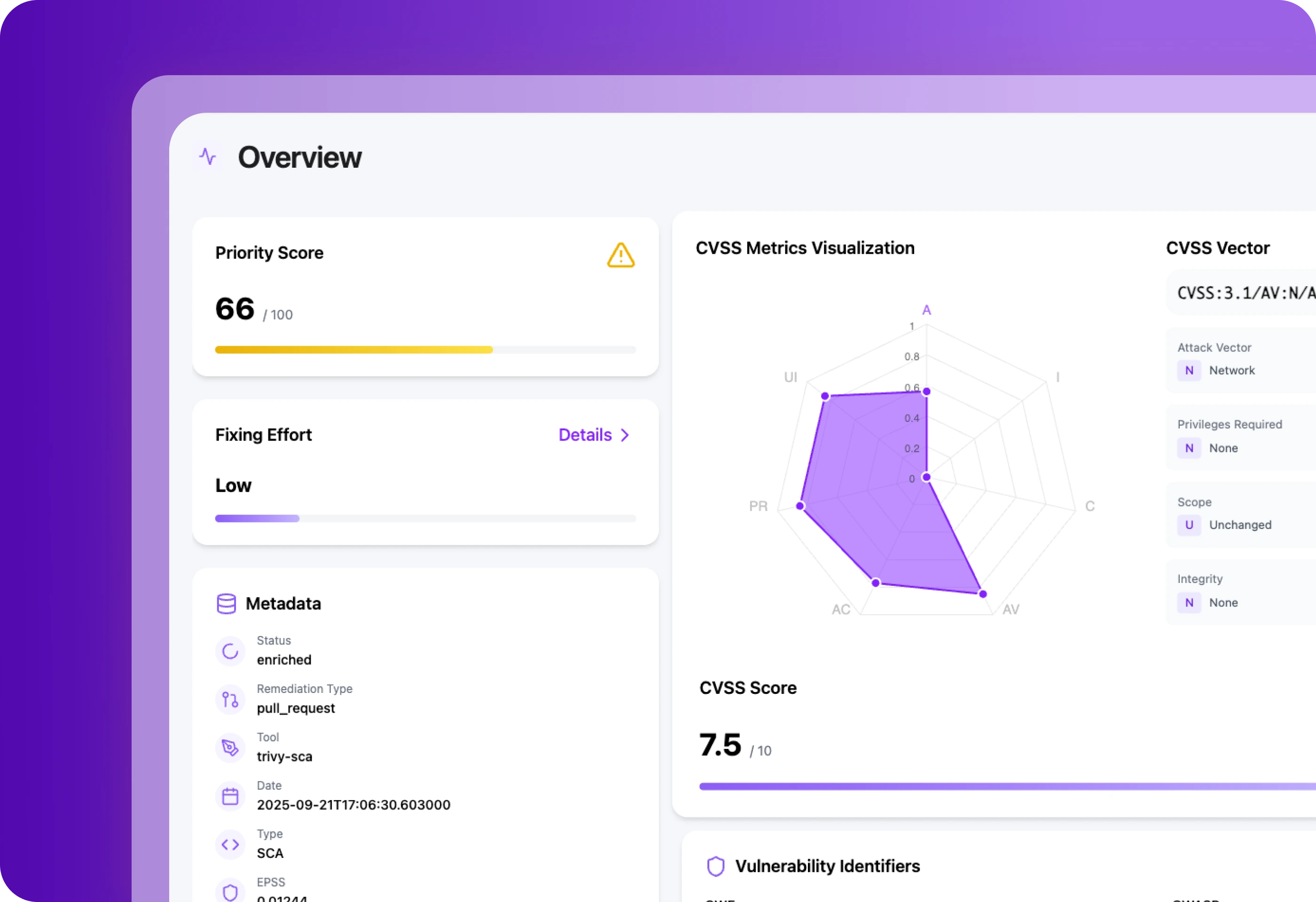

Screenshot reali, etichette di stato reali. Nessuna funzionalità dichiara più di quanto offra oggi.

Il tuo SAST viene eseguito al commit. Il tuo SCA viene eseguito alla richiesta di pull. A quel punto il codice insicuro è già stato scritto, revisionato da un umano stanco e unito. Il vibe coding è più veloce di entrambi.

Ogni IDE che usi ora si connette ai server MCP con accesso quasi root ai tuoi repo, ticket e chat. I marketplace MCP sono già stati avvelenati. La maggior parte dei team non riesce a elencare gli MCP che i loro sviluppatori hanno installato.

I modelli importano con sicurezza pacchetti che non sono mai stati pubblicati. Gli aggressori monitorano la tendenza e registrano quei nomi nel giro di ore. La prossima volta che il tuo assistente ne suggerisce uno, è malevolo.

I più grandi incidenti di vibe-coding degli ultimi 12 mesi non sono stati SQL injection. Sono stati autorizzazione: Row-Level Security disabilitata, BOLA (Broken Object Level Authorization), endpoint che dimenticano di controllare l'utente corrente. SAST non li rileva affatto.

L'AI Act dell'UE, il Cyber Resilience Act, DORA, NIS2 — tutti convergono sulla stessa domanda: quale riga del tuo codice distribuito è stata scritta da quale modello, con quale prompt, in quale data? Nessuno può rispondere oggi.

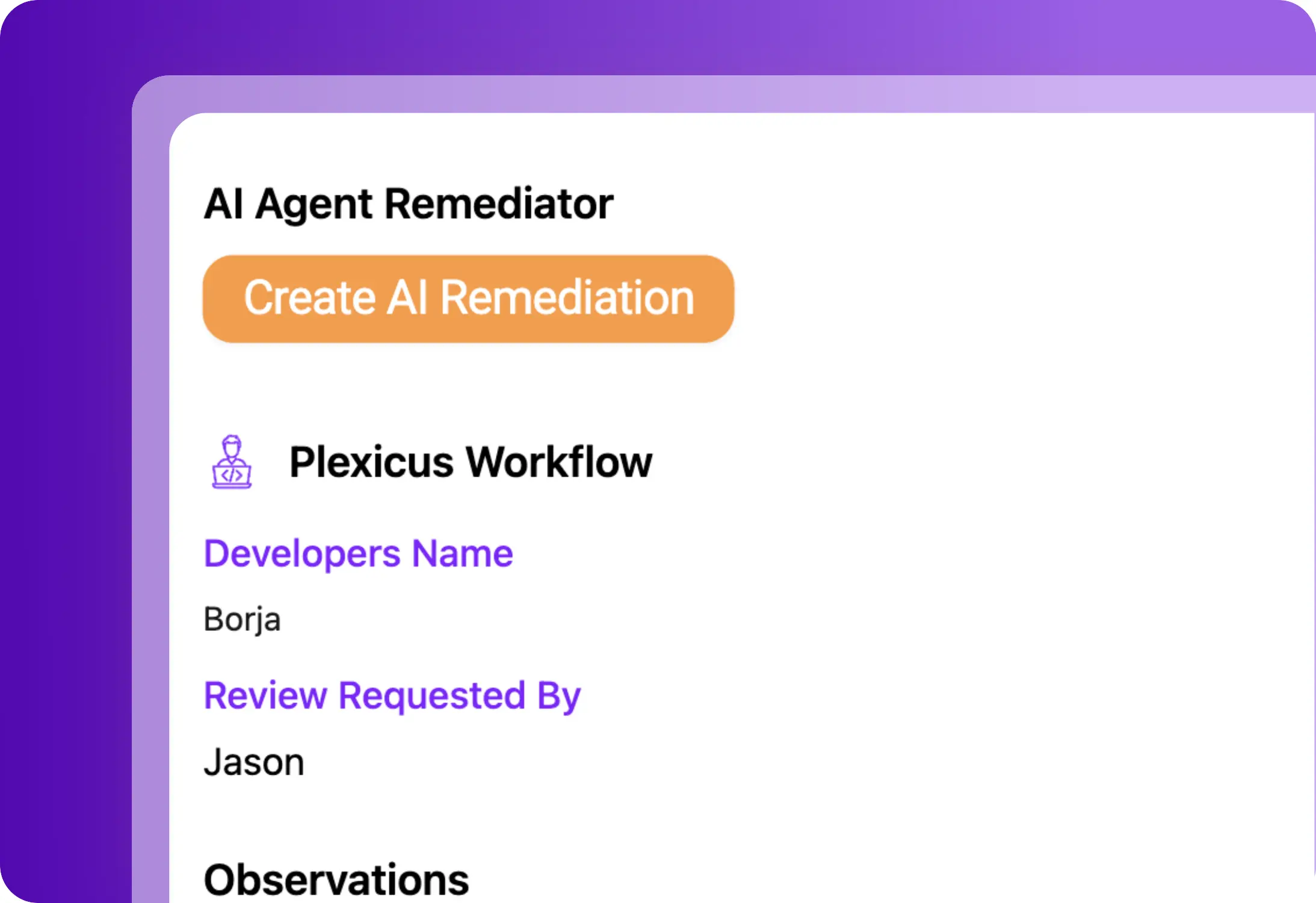

Vibe Coding Security funziona sopra l'intera piattaforma ASPM di Plexicus. Un unico contratto copre codice, dipendenze, segreti, infrastruttura, API e pentest guidato da agenti — il tutto unificato dal nostro agente di remediation Codex Remedium che apre la PR per te.

Gestione della postura di sicurezza delle applicazioni su tutto il tuo codice.

Learn moreGestione della postura di sicurezza del cloud per ogni runtime.

Learn moreSicurezza di immagini, registry e runtime per lo stack dei container.

Learn moreGià cliente Plexicus? Vibe Coding Security è disponibile come modulo — nessun nuovo onboarding, nessuna seconda dashboard.

Una sola installazione, ogni IDE e repository che il tuo team già utilizza. Nessuna migrazione necessaria.

Cursor

Cursor  Claude Code

Claude Code  Copilot

Copilot  Codex

Codex  Kiro

Kiro  Lovable

Lovable  v0

v0  Antigravity

Antigravity Abbiamo analizzato migliaia di commit generati dall'IA in progetti open-source. Il 45% presenta almeno un difetto. Ecco la ripartizione completa — per modello, per linguaggio, per CWE.

Scarica il rapportoContatore live, aggiornato settimanalmente: nuove CVE MCP divulgate, marketplace in cui abbiamo rilevato avvelenamento, incidenti di rug-pull evitati dai clienti Plexicus.

Vedi il trackerLa capacità dell'agente IA di generare automaticamente correzioni per le vulnerabilità ha trasformato il nostro flusso di lavoro.

Plexicus le intercetta nell'IDE, nella PR e in produzione. I tuoi sviluppatori non rallenteranno. Il tuo CISO tornerà a dormire sonni tranquilli.

Gratuito per un massimo di 3 sviluppatori. SOC 2 Tipo II. Supportato da Google for Startups.