kodu generowanego przez AI zawiera co najmniej jedną lukę bezpieczeństwa.

Veracode, analiza ponad 4 mln skanów w 100+ modelach LLM (2025).

Cursor, Claude Code, Copilot i autonomiczne agenty piszą 46% nowego kodu. A 45% z nich trafia do produkcji z lukami. Plexicus Vibe Coding Security wykrywa je w IDE — zanim staną się CVE.

Bezpłatnie dla maksymalnie 3 programistów. Bez karty kredytowej. Działa w Cursor, Claude Code, VS Code, Windsurf.

Pionierskie zespoły są już z nami

Każda liczba na tej stronie jest cytowana. Jesteśmy w nowej kategorii, więc liczby mają znaczenie.

kodu generowanego przez AI zawiera co najmniej jedną lukę bezpieczeństwa.

Veracode, analiza ponad 4 mln skanów w 100+ modelach LLM (2025).

importów sugerowanych przez AI odnosi się do pakietów, które nie istnieją. Atakujący już je rejestrują.

Badania Slopsquatting, 2025–2026.

nowego kodu w repozytoriach z włączonym Copilot jest autorstwa AI.

Telemetria użycia GitHub Copilot, 2025.

CVE przypisanych AI ujawnionych w ciągu jednego miesiąca — wzrost z 6 dwa miesiące wcześniej.

Georgia Tech Vibe Security Radar, marzec 2026.

Prawdziwe zrzuty ekranu, prawdziwe etykiety stanu. Żadna możliwość nie obiecuje więcej, niż dostarcza dzisiaj.

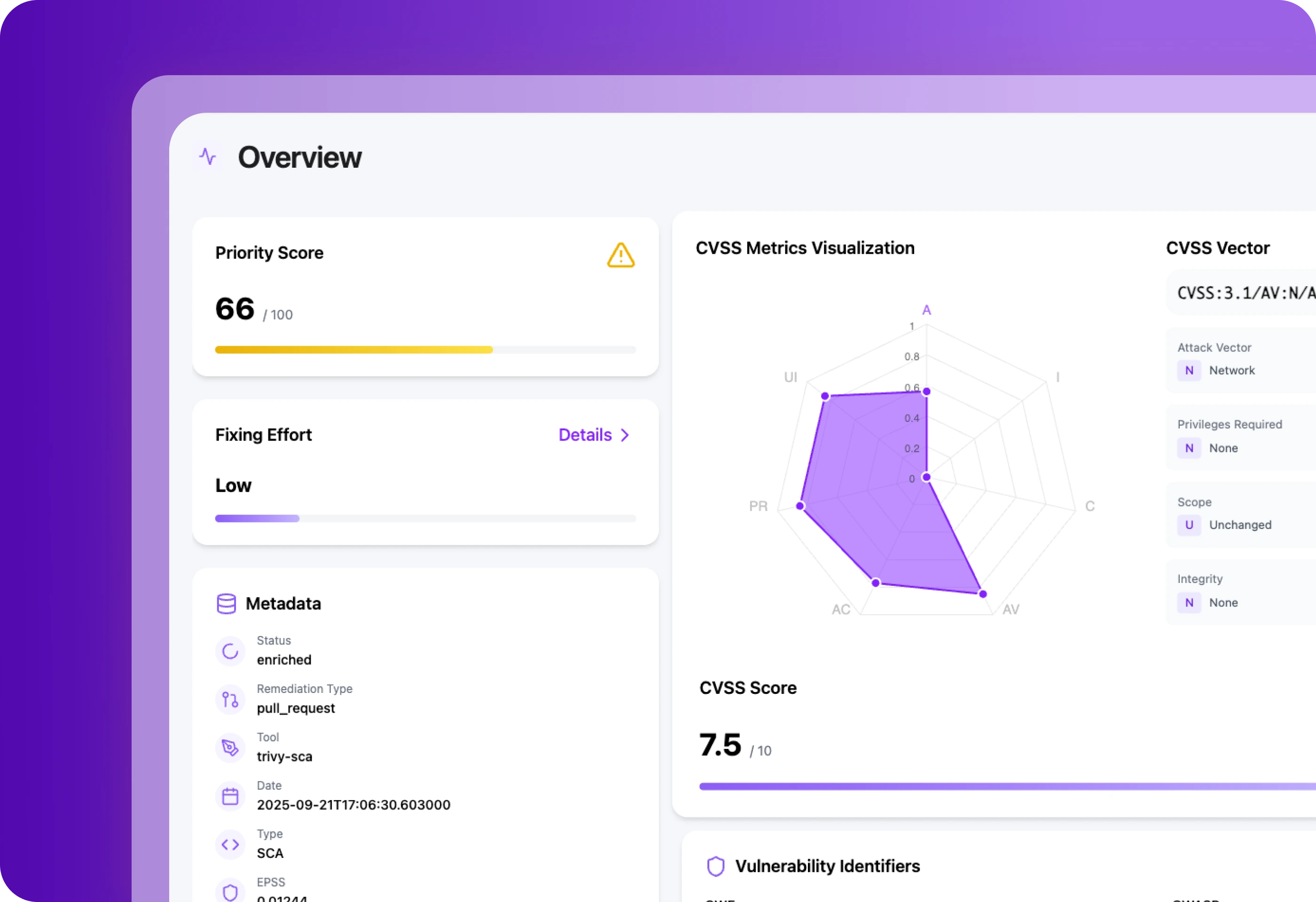

Twój SAST uruchamia się na commicie. Twój SCA uruchamia się na PR. Do tego czasu niebezpieczny kod jest już napisany, sprawdzony przez zmęczonego człowieka i scalony. Vibe coding działa szybciej niż jedno i drugie.

Każde IDE, którego teraz używasz, łączy się z serwerami MCP z dostępem prawie na poziomie roota do twoich repozytoriów, zgłoszeń i czatu. Rynki MCP zostały już zatrute. Większość zespołów nie jest w stanie wymienić MCP, które zainstalowali ich programiści.

Modele z pewnością importują pakiety, które nigdy nie zostały opublikowane. Atakujący monitorują ten trend i rejestrują te nazwy w ciągu kilku godzin. Następnym razem, gdy twój asystent zaproponuje jeden z nich, będzie złośliwy.

Największe incydenty związane z vibe coding w ciągu ostatnich 12 miesięcy nie dotyczyły SQL injection. Dotyczyły autoryzacji: wyłączone zabezpieczenia na poziomie wierszy, BOLA (Broken Object Level Authorization), punkty końcowe, które zapominają sprawdzić bieżącego użytkownika. SAST tego nie wykrywa.

EU AI Act, Cyber Resilience Act, DORA, NIS2 — wszystkie zmierzają do tego samego pytania: która linia Twojego dostarczonego kodu została napisana przez który model, z którym promptem, w którym dniu? Nikt nie jest w stanie dziś na to odpowiedzieć.

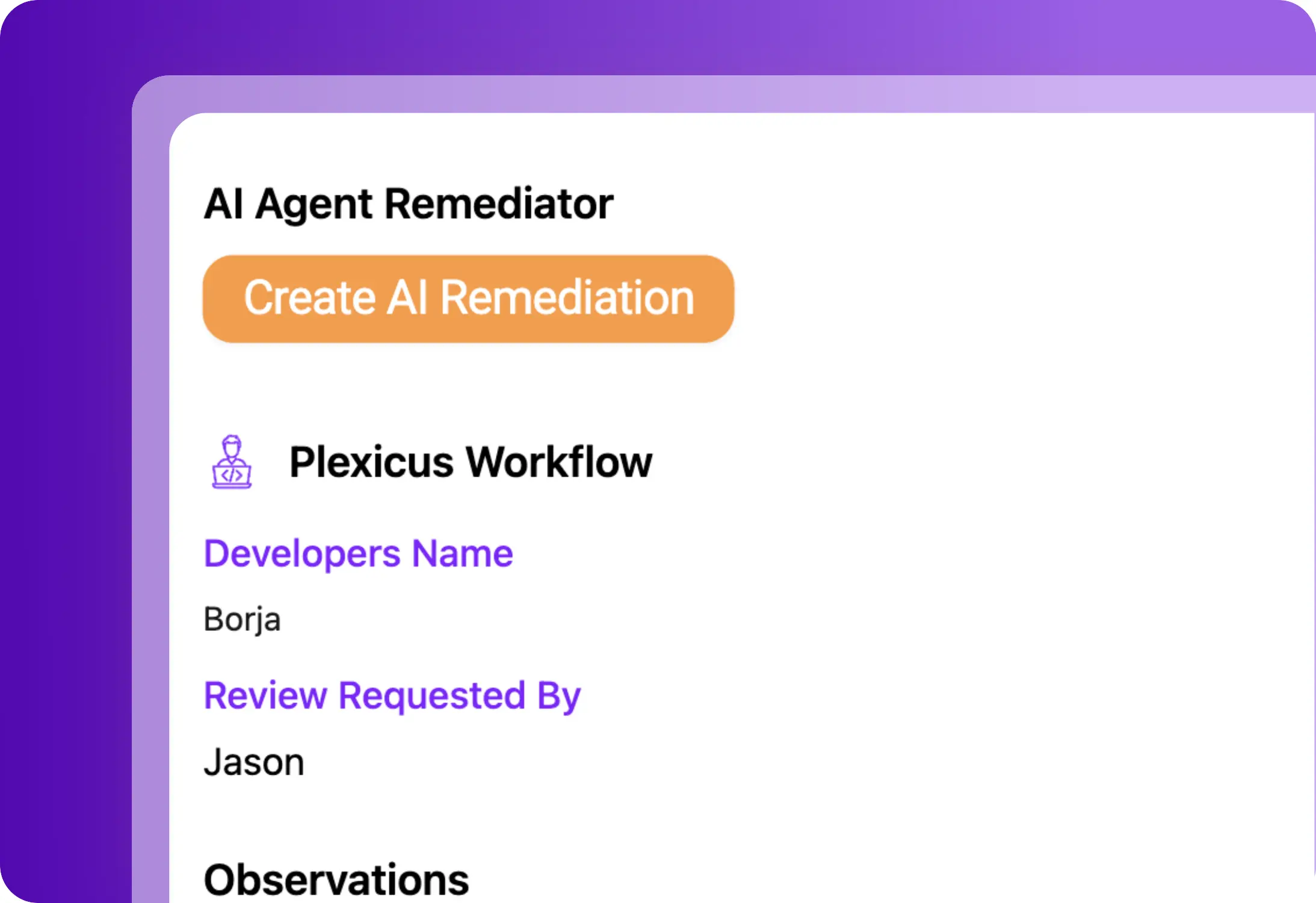

Vibe Coding Security działa na pełnej platformie ASPM Plexicus. Jeden kontrakt obejmuje kod, zależności, sekrety, infrastrukturę, API i testy penetracyjne sterowane agentem — wszystko zunifikowane przez naszego agenta naprawczego Codex Remedium, który otwiera za Ciebie PR.

Zarządzanie postawą bezpieczeństwa aplikacji w całym kodzie.

Learn moreZarządzanie postawą bezpieczeństwa chmury dla każdego środowiska uruchomieniowego.

Learn moreBezpieczeństwo obrazów, rejestrów i środowiska uruchomieniowego dla stosu kontenerów.

Learn moreJesteś już klientem Plexicus? Vibe Coding Security jest dostępne jako moduł — bez ponownej rejestracji, bez drugiego panelu.

Jedna instalacja, każde IDE i repozytorium, z których korzysta Twój zespół. Bez migracji.

Cursor

Cursor  Claude Code

Claude Code  Copilot

Copilot  Codex

Codex  Kiro

Kiro  Lovable

Lovable  v0

v0  Antigravity

Antigravity Przeanalizowaliśmy tysiące commitów wygenerowanych przez AI w projektach open-source. 45% zawiera co najmniej jedną wadę. Oto pełne zestawienie — według modelu, języka i CWE.

Pobierz raportLicznik na żywo, aktualizowany co tydzień: nowe CVE MCP ujawnione, rynki, na których wykryliśmy zatrucie, incydenty rug-pull, których uniknęli klienci Plexicus.

Zobacz trackerZdolność agenta AI do automatycznego generowania poprawek luk zmieniła nasz przepływ pracy.

Plexicus wykrywa je w IDE, w PR i w produkcji. Twoi programiści nie zwolnią tempa. Twój CISO znów będzie spać spokojnie.

Bezpłatnie dla maksymalnie 3 programistów. SOC 2 Type II. Wspierane przez Google for Startups.